3.5.6.2 Графическая настройка брандмауэра Firewall с помощью firewall-config

Скачать документ

Скачать документ

Описание утилиты

Пример создания правила блокировки SSH

Окружение

- Версия ОС: 8

- Конфигурация ОС: Рабочая станция

- Редакция ОС: Стандартная, Образовательная

- Версия ПО: firewalld-2.3.1-1, firewall-config-2.3.1-1

Описание утилиты

firewall-config — утилита для настройки конфигурации демона firewalld в графическом интерфейсе.

Основные возможности firewall-config:

-

выбор и просмотр зон;

-

добавление и удаление сервисов и портов в рабочие (runtime) конфигурации;

-

настройка маскировки (masquerade), перенаправления портов (forward-ports) и расширенных правил (rich-rules) через понятные формы;

-

наглядное разделение конфигураций «рабочая» (runtime) и «постоянная» (permanent).

Для установки графической утилиты выполните команду (потребуются права администратора):

sudo dnf install firewall-config

Затем запустите сервис firewalld с добавлением в автозагрузку:

sudo systemctl enable firewalld --now

Запуск утилиты следует выполнять с правами обычного непривилегированного пользователя, при необходимости утилита самостоятельно потребует повышенния прав в процессе работы.

После установки запуск утилиты доступен из «Главного меню» — «Администрирование» — «Межсетевой экран» или через терминал командой:

firewall-config

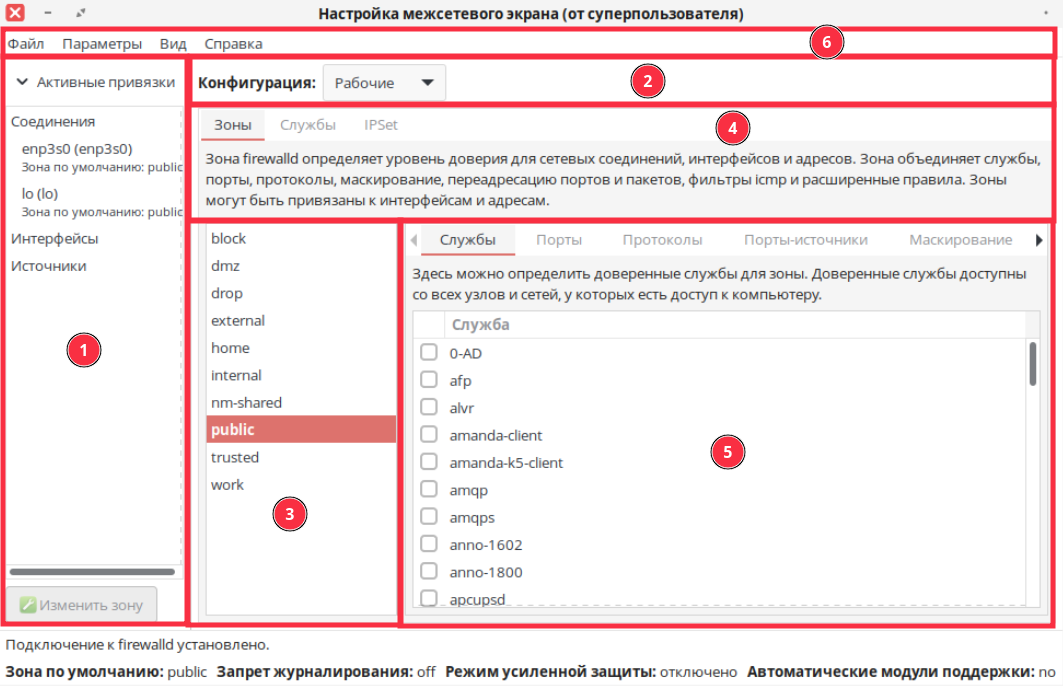

Интерфейс утилиты выглядит следующим образом:

Главное окно firewall-config разделено на несколько функциональных областей:

-

область «Активные привязки» (1) — отображает все активные соединения, сетевые интерфейсы и зоны, к которым они привязаны. В данной области можно поменять зону для выбранного соединения;

-

область переключения между режимами конфигурации (2) — позволяет настроить постоянные или временные (рабочие) конфигурации сохраняемых правил;

-

область отображения (3) списка зон, служб или IP-сетей, настроенных в системе. Информация, отображаемая в данной области, зависит от выбора вкладок на панели инструментов (4);

-

панель инструментов (4) со вкладками. При первом запуске с правами непривилегированного пользователя утилита загружается в режиме временной (рабочей) конфигурации, в которой доступны следующие вкладки:

-

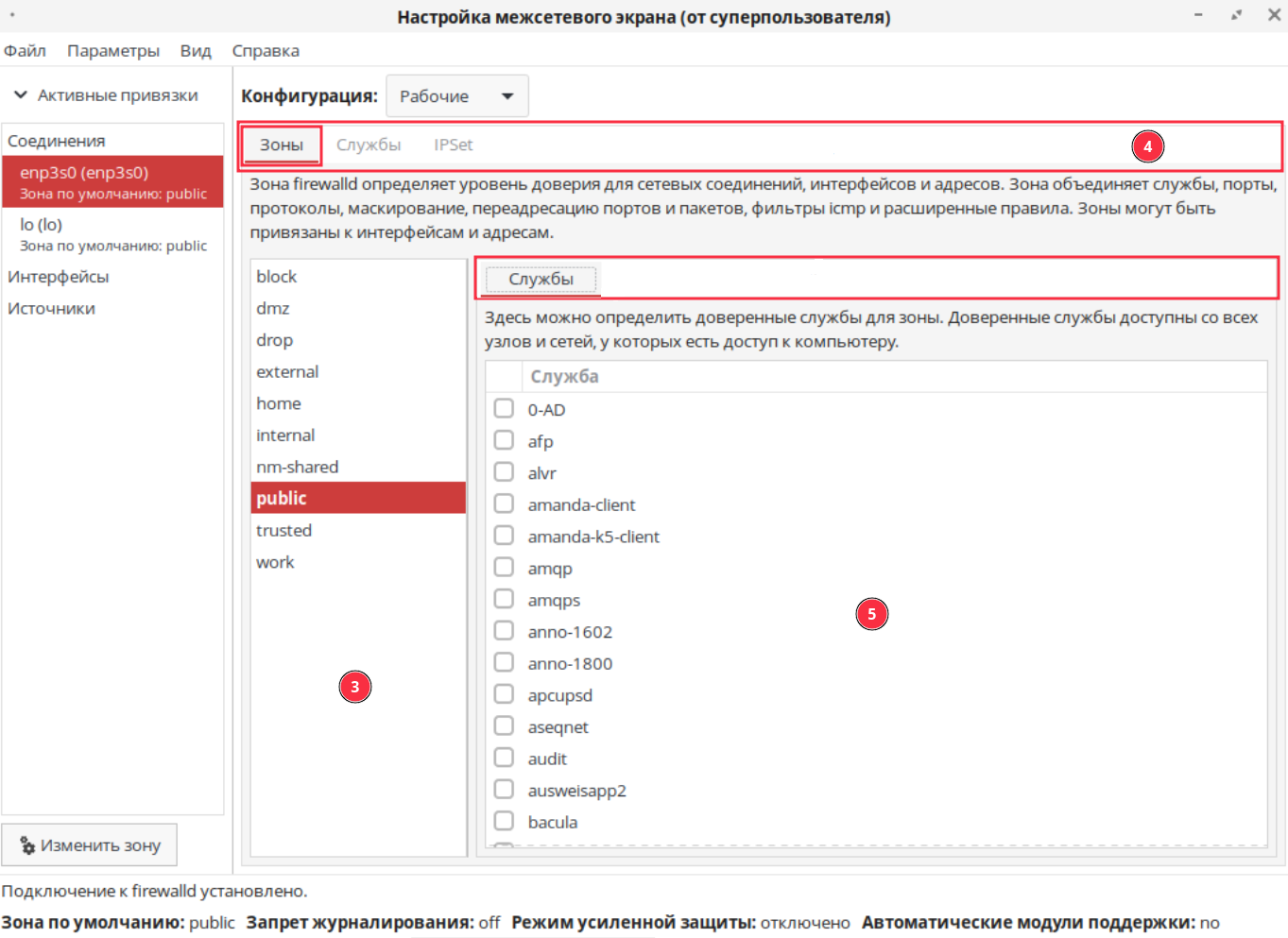

«Зоны» — определяет уровень доверия для сетевых соединений, интерфейсов, служб и адресов. Зоны могут быть привязаны к интерфейсам и адресам. Существующие зоны в firewall отображаются в области (3). В области (5) отображаются доверенные службы для зоны, порты, протоколы, маскирование, фильтры ICMP, перенаправление портов:

-

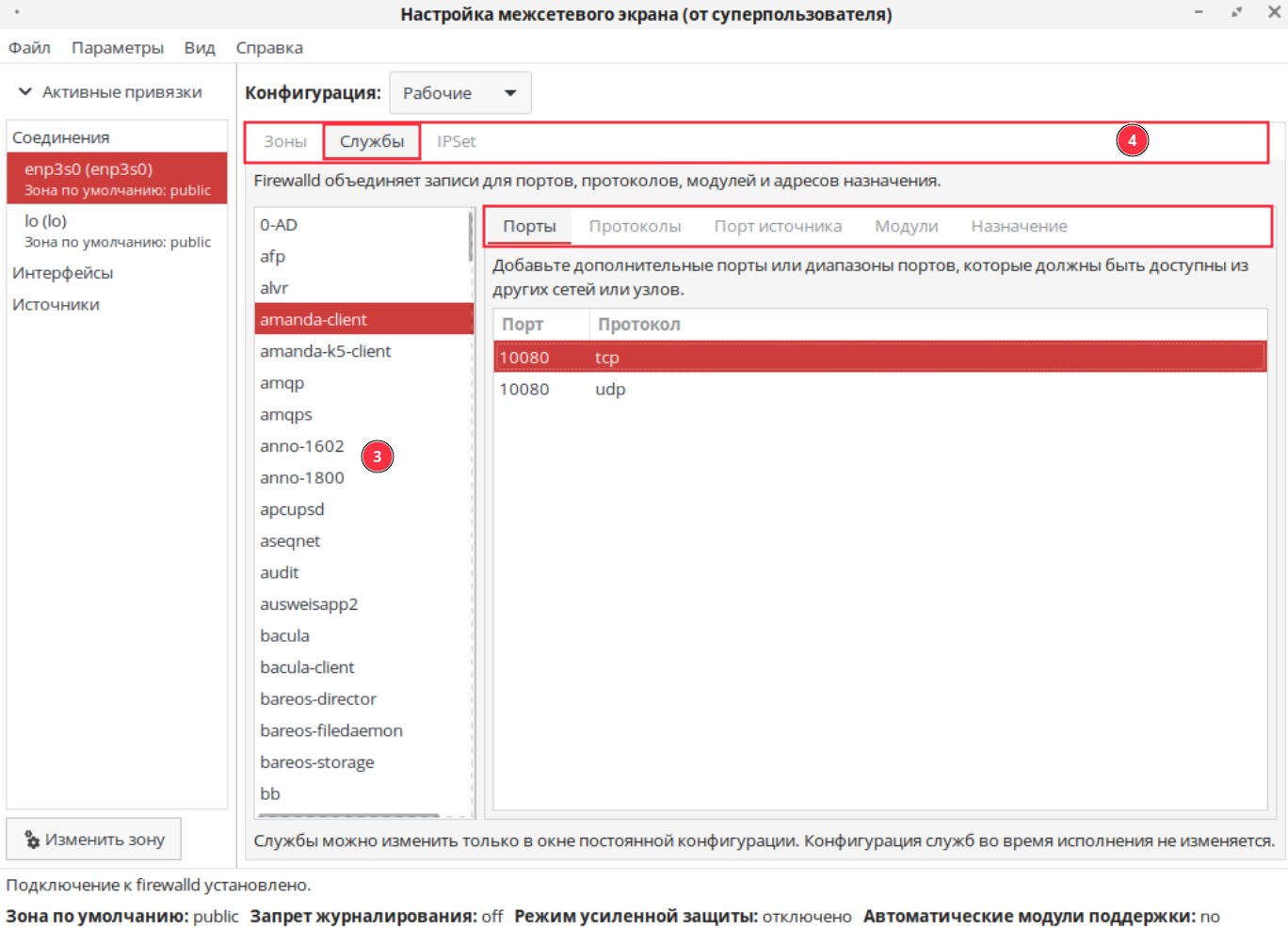

«Службы» — позволяет настроить доступ к сетевым сервисам простым выбором службы из списка. В области (3) отображаются доступные службы, при выборе которых firewalld самостоятельно открывает все необходимые порты, протоколы и загружает вспомогательные модули:

-

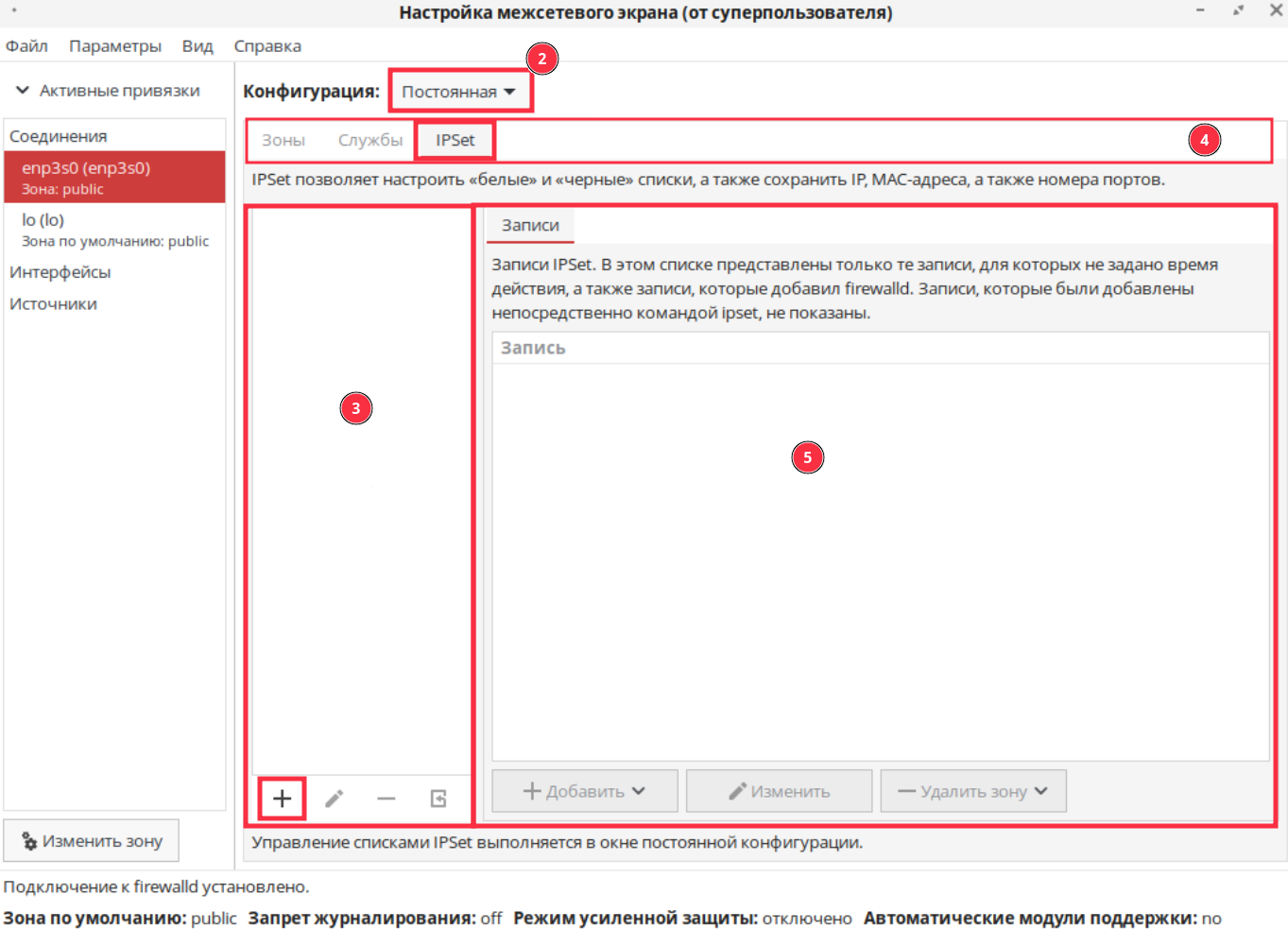

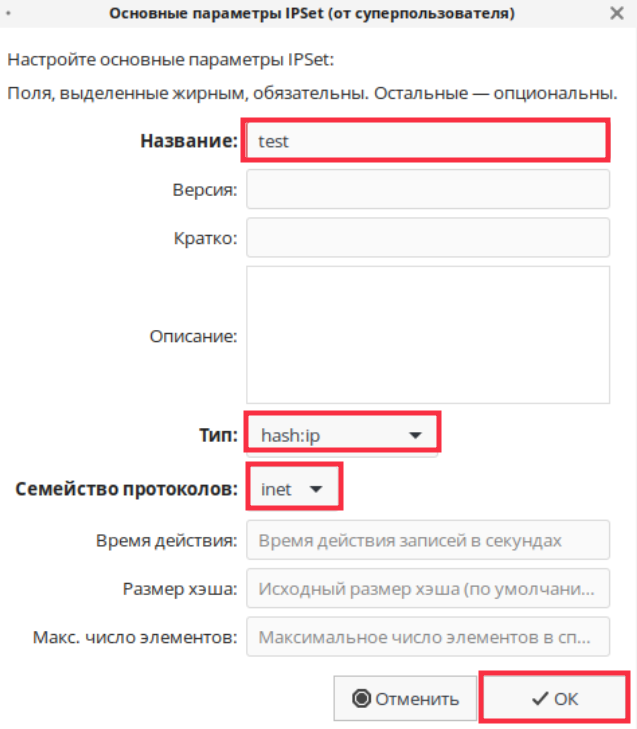

«IPSet» — позволяет формировать «белые» и «черные» списки из большого количества соединений путем группировки IP- и MAC-адресов. Создание и управление списками IPSet выполняется в постоянной конфигурации. Для создания нового списка включите постоянную конфигурацию (2) и в области (3) нажмите

.

.

В появившемся окне настройте параметры создаваемого списка и нажмите «ОК».

В режиме постоянной конфигурации становятся доступны дополнительные вкладки панели инструментов (4) (их отображение можно настроить во вкладке «Вид»):

-

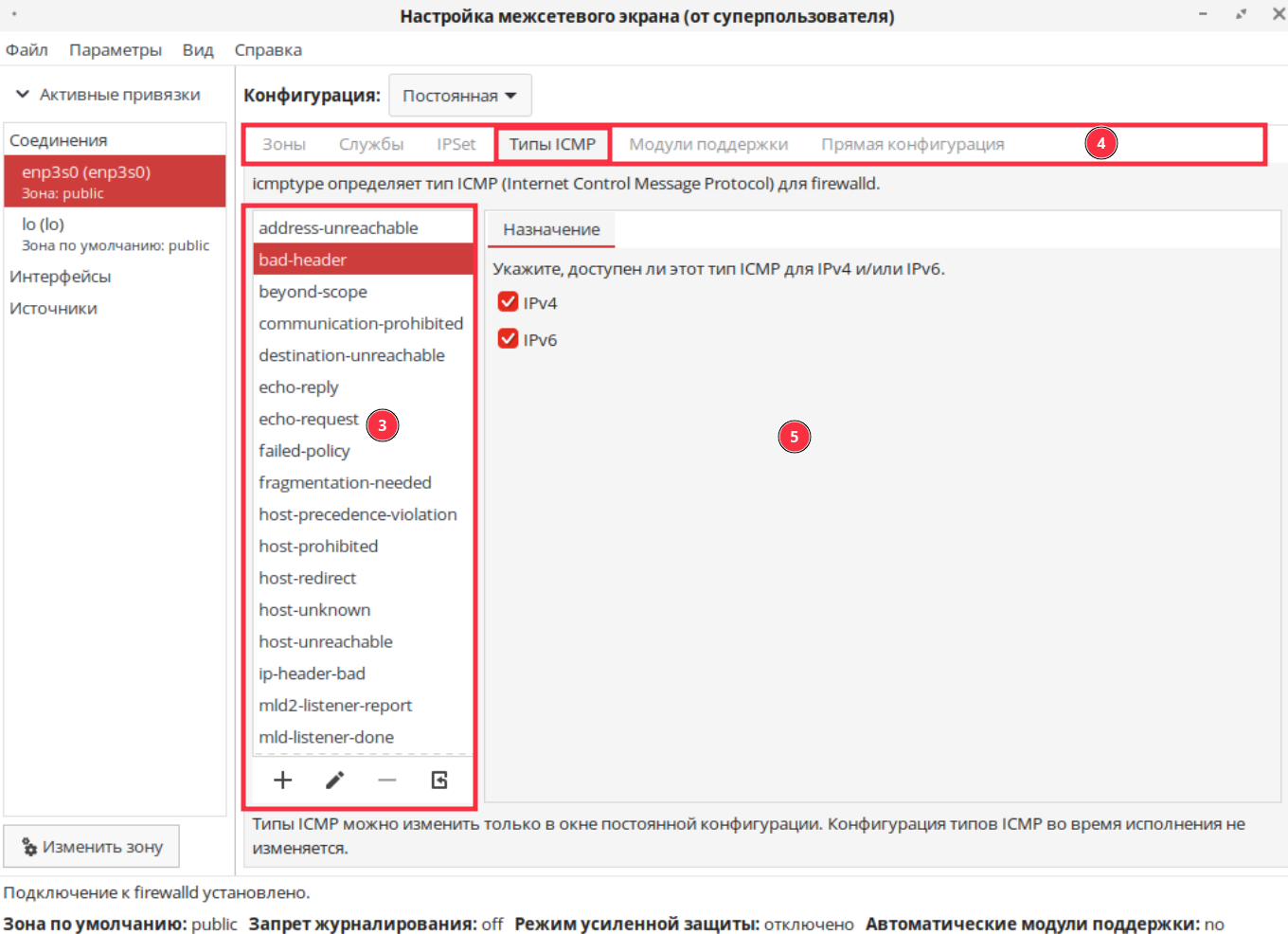

«Типы ICMP» — позволяет настроить тип ICMP-сообщений (Internet Control Message Protocol) для firewalld. Тип ICMP можно изменить только для постоянной конфигурации правил. В области (3) отображаются доступные типы прокола:

-

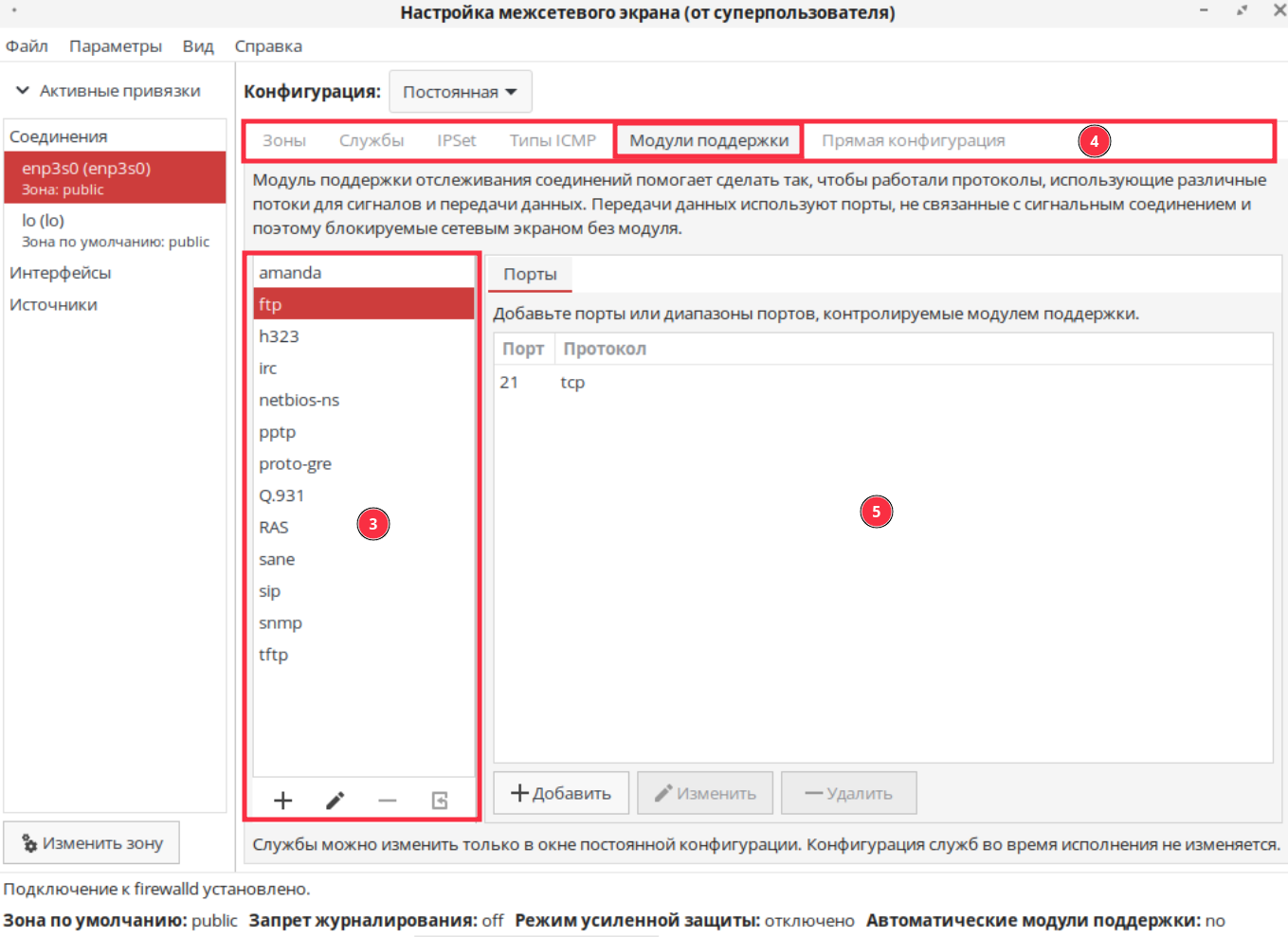

«Модули поддержки» отслеживания соединений — обеспечивают работу без блокировки протоколов, использующих различные потоки сигналов и передачи данных. В области (3) отображаются поддерживаемые протоколы:

-

«Прямая конфигурация» — предоставляет прямой доступ к межсетевому экрану. Для ее настройки необходимо владение знаниями iptables (таблицы, цепочки, команды, параметры и цепи). Прямая конфигурация должна использоваться только в случае крайней необходимости.

-

В верхней части окна утилиты располагается основное меню (6) со вкладками:

-

«Файл» — позволяет выйти из настроек сетевого экрана;

-

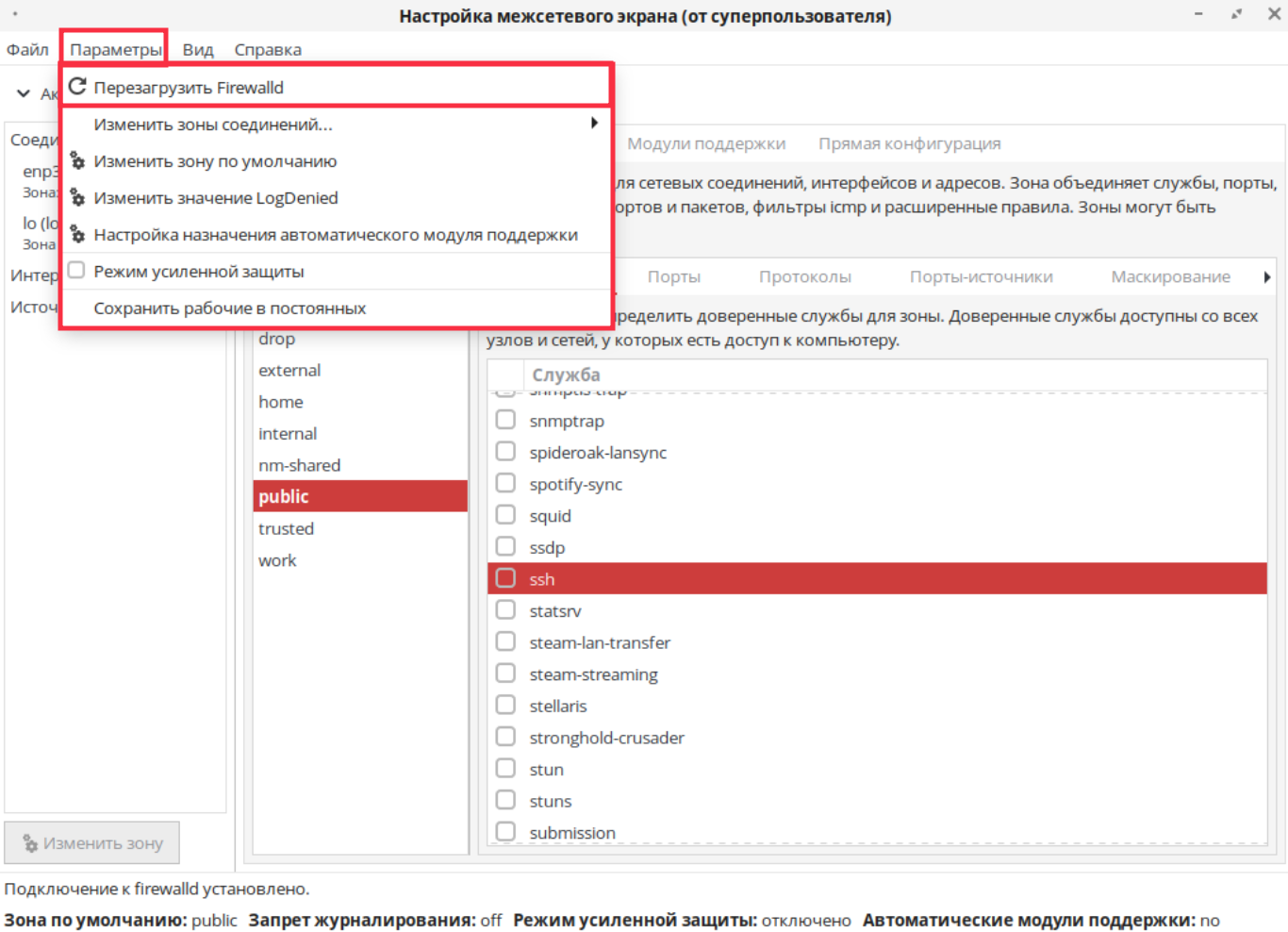

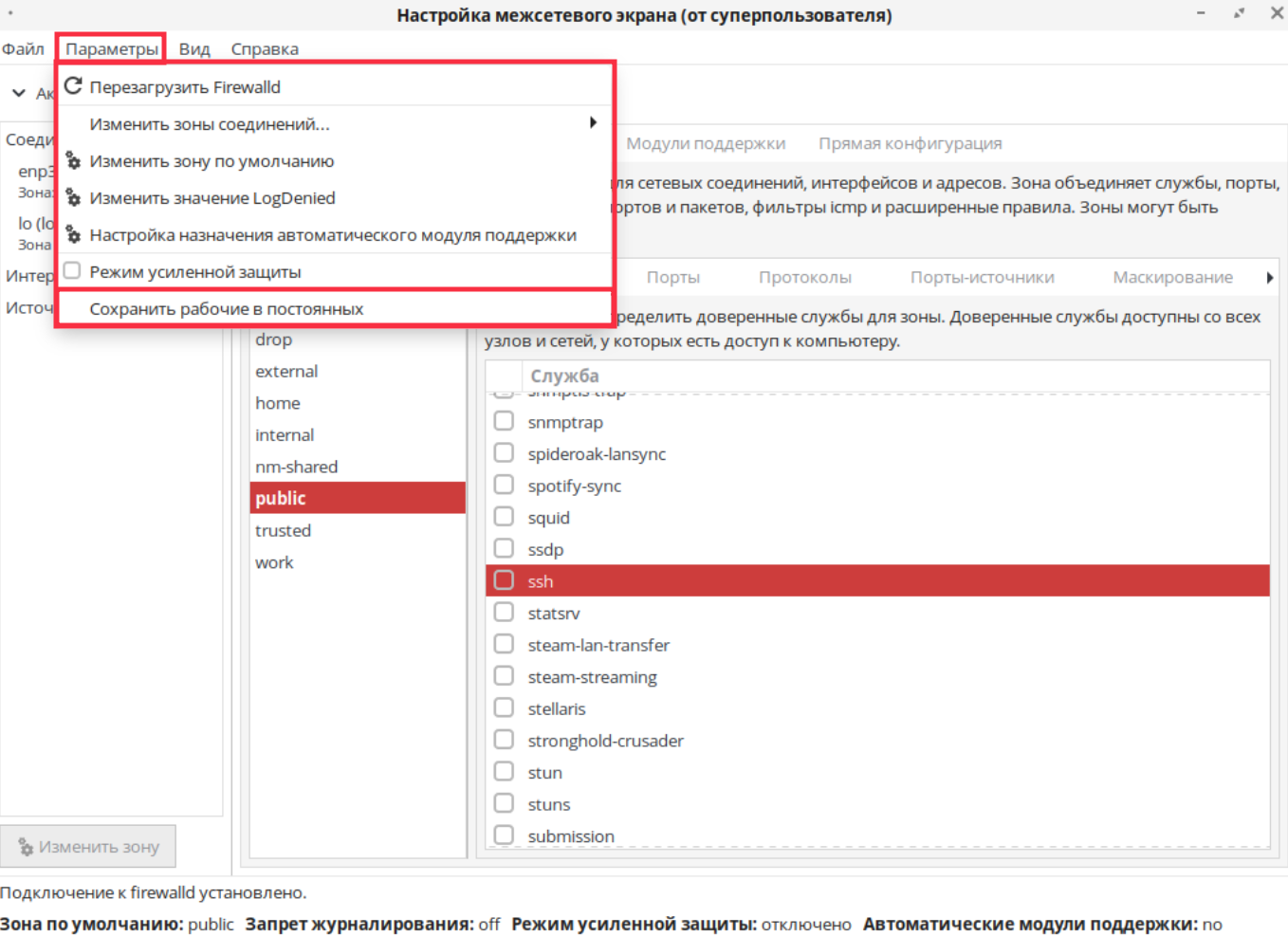

«Параметры» — позволяет выполнить следующие действия:

- перезагрузить firewalld;

- изменить зоны соединений;

- изменить зону по умолчанию;

- изменить значение LogDenied;

- настроить назначения автоматического модуля поддержки;

- сохранить рабочие в постоянных.

-

«Вид» — позволяет настроить отображение областей: «IPSet», «Типы ICMP», «Модули поддержки», «Прямая конфигурация», «Активные привязки»;

-

«Справка» — содержит справочную информацию об утилите.

Пример создания правила блокировки SSH

Для создания тестового правила блокировки службы SSH выполните следующие действия:

-

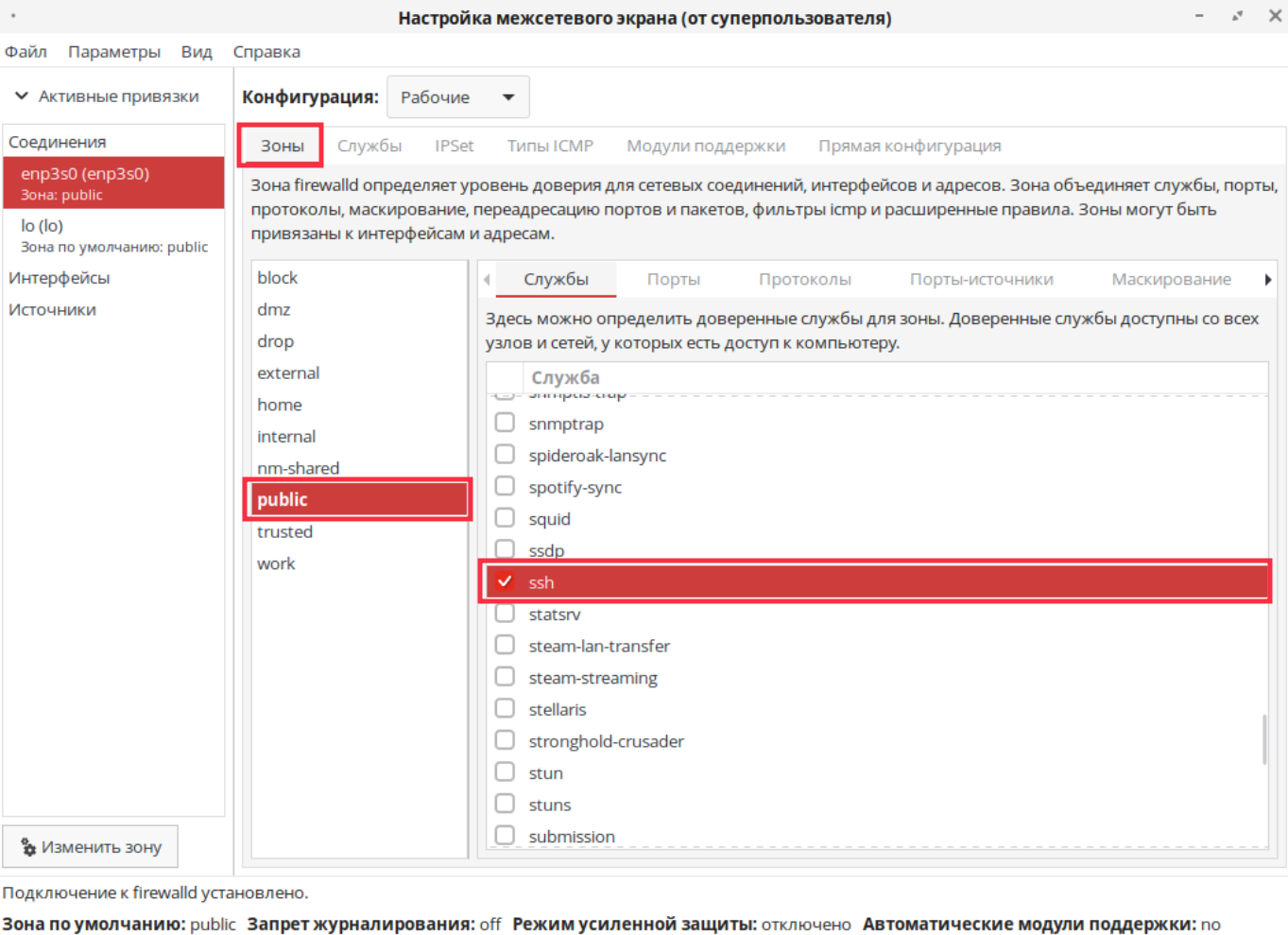

перейдите в зону public и найдите требуемую службу SSH:

-

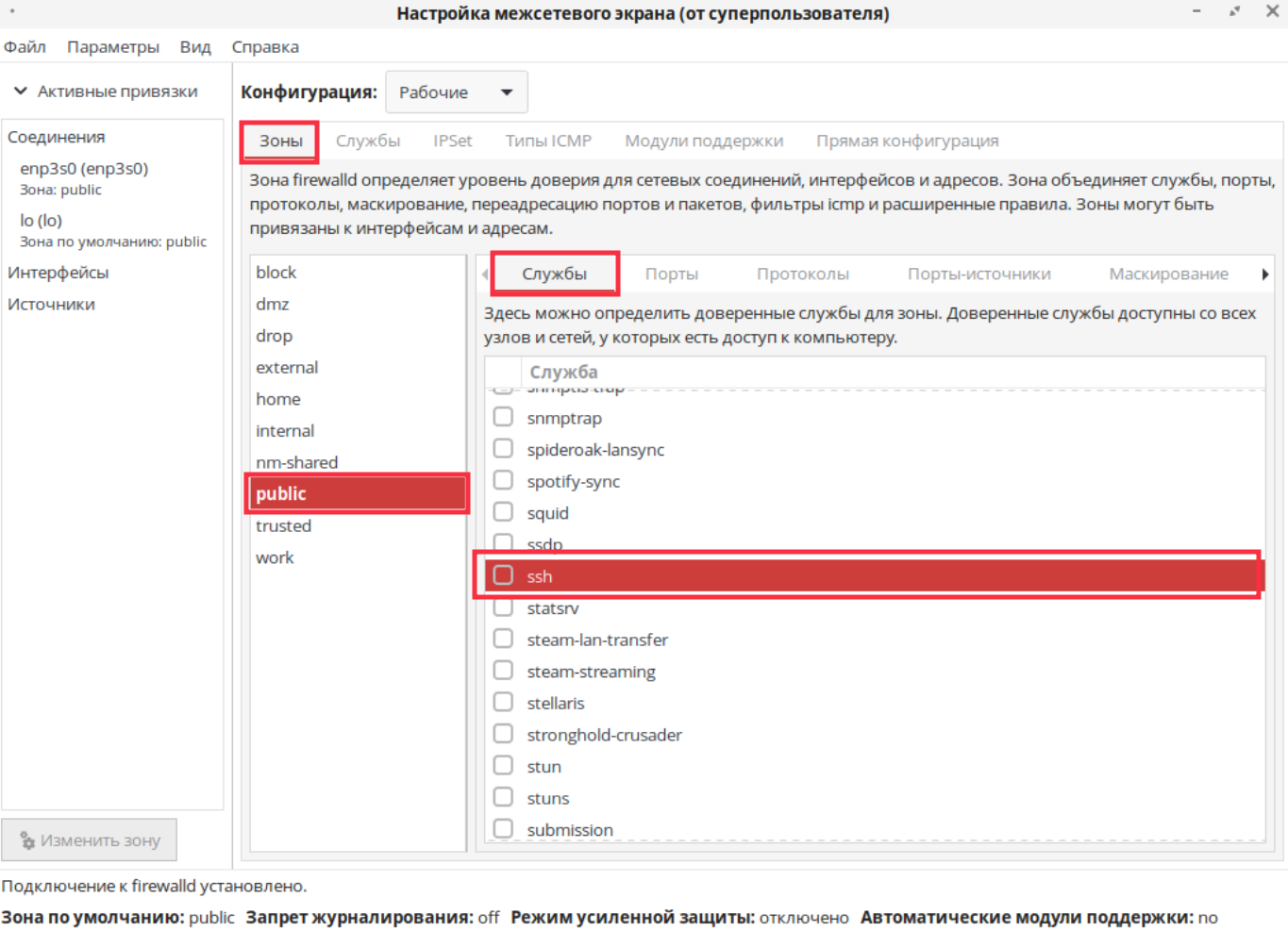

снимите флаг со службы SSH:

-

для сохранения правила после перезагрузки перейдите во вкладку «Параметры» — «Сохранить рабочие в постоянных»:

-

перезагрузите firewalld, перейдя во вкладку «Параметры» — «Перезагрузить Firewalld»:

Для проверки действия правила зоны public по блокировке SSH выполните команду в терминале (потребуются права администратора):

sudo firewall-cmd --list-all

public (default, active)

target: default

ingress-priority: 0

egress-priority: 0

icmp-block-inversion: no

interfaces: enp3s0

sources:

services: dhcpv6-client mdns

ports:

protocols:

forward: yes

masquerade: no

forward-ports:

source-ports:

icmp-blocks:

rich rules:

Строка services в выводе команды показывает, что зона public поддерживает трафик DHCP, mdns и не поддерживает SSH, так как в строке отсутствует запись ssh.

Дата последнего изменения: 04.05.2026

Если вы нашли ошибку, пожалуйста, выделите текст и нажмите Ctrl+Enter.