3.9.7.8 Logwatch — утилита для анализа файлов журналов и создания отчётов

Скачать документ

Скачать документ

Основные возможности

Установка logwatch

Настройка logwatch

Запуск logwatch

Примеры работы с logwatch

Окружение

- Версия ОС: 8

- Конфигурация ОС: Рабочая станция

- Редакция ОС: Стандартная, Образовательная

- Версия ПО: logwatch-7.5.6-3

Logwatch — утилита для отслеживания и анализа всего потока файлов журналов системы и генерации краткого и понятного отчета для администратора.

Основные возможности

Основными возможностями logwatch являются:

-

автоматизация мониторинга — утилита позволяет автоматизировать процесc анализа файлов журналов, что снижает нагрузку на администраторов и помогает своевременно выявлять проблемы;

-

анализ различных типов файлов журналов — logwatch может анализировать системные, сетевые файлы журналов, файлы журналов приложений и другие типы данных, что позволяет получить полное представление о работе системы;

-

генерация отчетов по расписанию — утилита обычно запускается через cron-задачи, что позволяет генерировать отчеты с заданной периодичностью (ежедневно, еженедельно и т.д.);

-

фильтрация данных — logwatch позволяет фильтровать данные по различным критериям, таким как время, уровень серьезности сообщений и тип событий;

-

уровни детализации отчетов — утилита позволяет выбирать между различными уровнями детализации отчетов (низкий, средний, высокий);

-

локализация — logwatch поддерживает локализацию, что позволяет использовать его на системах с различными языковыми настройками;

-

интеграция с другими инструментами — утилита может быть интегрирована с другими инструментами мониторинга и управления, например, Zabbix, для создания более сложных систем мониторинга.

Установка

Logwatch можно установить через графический менеджер пакетов или через терминал.

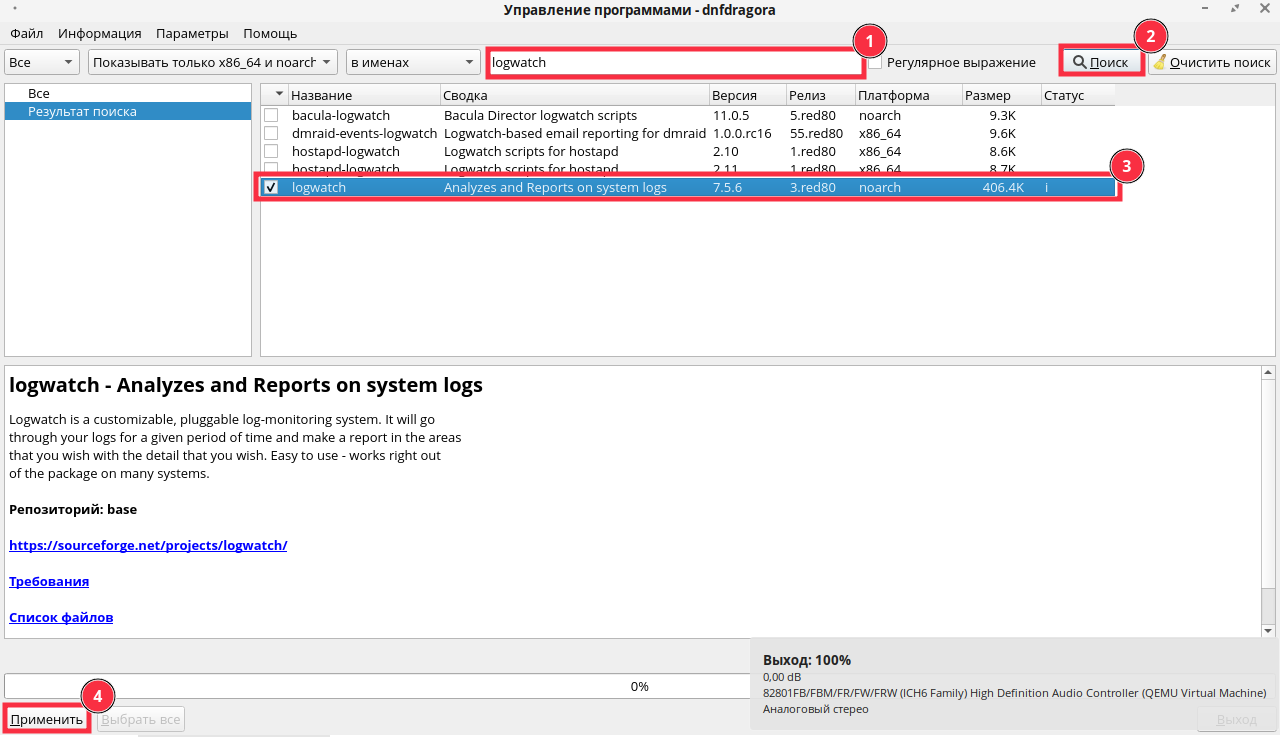

Для установки утилиты через графический менеджер пакетов dnfdragora перейдите в «Главное меню» — «Администрирование» — «Управление программами dnfdragora», выполните поиск необходимого пакета по ключевому слову «logwatch» и отметьте флагом пакет последней версии. После этого нажмите кнопку «Применить» и дождитесь окончания установки.

Для установки logwatch через терминал выполните команду (потребуются права администратора):

sudo dnf install logwatch

Настройка logwatch

Основным файлом конфигурации logwatch является файл /usr/share/logwatch/default.conf/logwatch.conf.

Основные параметры файла конфигурации logwatch:

1. Параметры конфигурации вывода и формата:

-

LogDir =— задает каталог файлов журналов, которые требуется отслеживать. Значение по умолчанию —/var/log; -

TmpDir =— задает каталог хранения временных и рабочих файлов во время выполнения. Значение по умолчанию —/var/cache/logwatch; -

Output =— задает характер вывода отчета logwatch. Возможные значения:stdout— стандартный вывод отчета в консоль при запуске утилиты (значение по умолчанию);mail— отправка отчета по электронной почте;file— вывод отчета в файл.

-

MailTo =— задает адрес электронной почты, на который будут отправляться отчеты при выборе параметраOutput = mail. Возможные значения:root— адрес электронной почты администратора (значение по умолчанию);<адрес_электронной_почты>— адрес электронной почты пользователя.

-

MailFrom =— определяет имя отправителя при выборе параметраOutput = mail. Значение по умолчанию —Logwatch; -

Filename =— определяет путь к файлу отчета при выборе параметраOutput = file. Значение по умолчанию —/tmp/logwatch; -

Format =— определяет формат отчета при выборе параметраOutput = file. Возможные значения параметра:-

text— текстовый формат отчета (значение по умолчанию); html— отчет в формате HTML;html-noencode— отчет в формате HTML без кодирования специальных символов.

-

2. Параметры конфигурации сервиса:

-

Service =— указывает, какие системные службы или файлы журналов logwatch должен анализировать и включать в свои отчёты. Возможные значения параметра:-

All— включение всех служб (значение по умолчанию); -<имя_службы>— исключение какой-либо службы;<имя_службы>— включение какой-либо службы.

-

3. Параметры диапазона и подробные конфигурации:

-

Range =— временной интервал, за который logwatch генерирует отчеты. Возможные значения параметра:-

All— за все время; Today— за текущий день;Yesterday— за вчерашний день (значение по умолчанию).

-

-

Detail =— уровень детализации создаваемых отчетов. Возможные значения параметра:-

Low— низкий уровень детализации; Med— средний уровень детализации;High— высокий уровень детализации (значение по умолчанию).

-

Настройку параметров файла конфигурации рекомендуется производить не в основном файле /usr/share/logwatch/default.conf/logwatch.conf, а в его копии. Это обеспечивает защиту от ошибок редактирования и перезаписи файла при обновлениях.

Создайте копию конфигурационного файла logwatch в требуемом каталоге:

sudo cp /usr/share/logwatch/default.conf/logwatch.conf /etc/logwatch/conf/logwatch.conf

Откройте рабочую копию файла конфигурации /etc/logwatch/conf/logwatch.conf:

sudo nano /etc/logwatch/conf/logwatch.conf

И настройте требуемые параметры.

Запуск logwatch

После настройки конфигурационного файла запуск logwatch можно производить вручную или автоматически с помощью cron.

Для запуска утилиты вручную выполните команду:

sudo logwatch

Для автоматического запуска logwatch с заданной периодичностью настройте задание cron. Например, для настройки запуска утилиты ежедневно в 12:10 откройте файл /etc /crontab:

sudo nano /etc/crontab

и укажите следующие настройки:

10 12 * * * root /usr/sbin/logwatch

Примеры работы с logwatch

Запускать logwatch с требуемыми параметрами также можно из командной строки.

1. Для анализа системных журналов за текущий день и вывода отчета с низкой детализацией выполните команду:

sudo logwatch --detail Low --range today

Вывод команды имеет вид:

################### Logwatch 7.5.6 (07/23/21) ####################

Processing Initiated: Mon Mar 30 17:48:31 2026

Date Range Processed: today

( 2026-Mar-30 )

Period is day.

Detail Level of Output: 0

Type of Output/Format: stdout / text

Logfiles for Host: localhost.localdomain

##################################################################

--------------------- Kernel Audit Begin ------------------------

*** Denials ***

system_u system_u (service): 7 times

---------------------- Kernel Audit End -------------------------

Секция отчета аудит ядра «Kernel Audit» информирует о событиях аудита ядра, а именно о работе SELinux. Запись «Denials» означает, что SELinux блокировал попытки выполнения процессов, не соответствующих политике, 7 раз.

--------------------- dnf-rpm Begin ------------------------ Packages Installed: dnfdaemon-selinux-0.3.22-2.red80.noarch libassuan3-3.0.2-2.red80.x86_64 ----------------------- dnf-rpm End -------------------------

Секция отчета пакеты rpm «dnf-rpm» сообщает, что за текущий день были установлены (Installed) два новых пакета: dnfdaemon-selinux-0.3.22-2.red80.noarch и libassuan3-3.0.2-2.red80.x86_64.

--------------------- pam_unix Begin ------------------------

mate-screensaver:

Unknown Entries:

setuid failed: Операция не позволена: 6 Time(s)

sudo:

Sessions Opened:

user -> root(uid=0): 7 Time(s)

---------------------- pam_unix End -------------------------

Секция модуль PAM «pam_unix» отображает события, связанные с аутентификацией через PAM. Запись хранителя экрана mate-screensaver информирует об ошибке «setuid failed: Операция не позволена», связанной с отказом в запросе смены идентификатора пользователя. Запись sudo «user -> root(uid=0)» сообщает о 7-ми фактах использования прав администратора.

--------------------- Disk Space Begin ------------------------

Filesystem Size Used Avail Use% Mounted on

/dev/sda4 35G 12G 21G 36% /

/dev/sda2 974M 329M 578M 37% /boot

---------------------- Disk Space End -------------------------

Секция дисковое пространство «Disk Space» показывает текущее использование места на дисках. Согласно отчету отображаемые два раздела /dev/sda4 и /dev/sda2 заполнены менее чем на 40%. Свободного места достаточно для нормальной работы системы, установки обновлений и работы файлов журналов.

2. Для создания отчёта в формате HTML и отправки по электронной почте выполните команду:

sudo logwatch --mailto <адрес_электронной_почты_получателя> --output mail --format html

3. Для анализа файлов журналов службы sshd и отслеживания попыток входа, в том числе небезопасных, выполните команду:

sudo logwatch --range all --service sshd

Дата последнего изменения: 30.04.2026

Если вы нашли ошибку, пожалуйста, выделите текст и нажмите Ctrl+Enter.