2.9.12.2.3 –‰–Ϋ―²–Β–≥―Ä–Α―Ü–Η―è –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α iRedMail ―¹ –Γ–ö –†–ï–î –ê–î–€

–Γ–Κ–Α―΅–Α―²―¨ –¥–Ψ–Κ―É–Φ–Β–Ϋ―²

–Γ–Κ–Α―΅–Α―²―¨ –¥–Ψ–Κ―É–Φ–Β–Ϋ―²

–ü–Ψ–¥–≥–Ψ―²–Ψ–≤–Κ–Α –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä–Α –¥–Ψ–Φ–Β–Ϋ–Α –Γ–ö –†–ï–î –ê–î–€

–ü–Ψ–¥–≥–Ψ―²–Ψ–≤–Κ–Α ―¹–Β―Ä–≤–Β―Ä–Α iRedMail

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α ―¹–Β―²–Η

–Θ―¹―²–Α–Ϋ–Ψ–≤–Κ–Α –Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α iRedMail

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α Postfix

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α Dovecot

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α SoGo

–ü―Ä–Ψ–≤–Β―Ä–Κ–Α ―Ä–Α–±–Ψ―²–Ψ―¹–Ω–Ψ―¹–Ψ–±–Ϋ–Ψ―¹―²–Η

–û–Κ―Ä―É–Ε–Β–Ϋ–Η–Β

- –£–Β―Ä―¹–Η―è –û–Γ: 7.3

- –ö–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η―è –û–Γ: –Γ–Β―Ä–≤–Β―Ä –≥―Ä–Α―³–Η―΅–Β―¹–Κ–Η–Ι

- –†–Β–¥–Α–Κ―Ü–Η―è –û–Γ: –Γ―²–Α–Ϋ–¥–Α―Ä―²–Ϋ–Α―è

- –ê―Ä―Ö–Η―²–Β–Κ―²―É―Ä–Α: x86_64

- –£–Β―Ä―¹–Η―è –ü–û: iredmail-1.3.2-21

–ü–Ψ–¥–≥–Ψ―²–Ψ–≤–Κ–Α –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä–Α –¥–Ψ–Φ–Β–Ϋ–Α –Γ–ö –†–ï–î –ê–î–€

–ü–Β―Ä–Β–¥ –Η–Ϋ―²–Β–≥―Ä–Α―Ü–Η–Β–Ι ―¹ iRedMail –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―É―¹―²–Α–Ϋ–Ψ–≤–Κ―É –Η –Ω–Β―Ä–≤–Η―΅–Ϋ―É―é –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ―É –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä–Α –¥–Ψ–Φ–Β–Ϋ–Α.

1. –†–Α–Ζ–≤–Β―Ä–Ϋ–Η―²–Β –Η –Ϋ–Α―¹―²―Ä–Ψ–Ι―²–Β –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä –¥–Ψ–Φ–Β–Ϋ–Α –Γ–ö –†–ï–î –ê–î–€.

2. –Γ–Ψ–Ζ–¥–Α–Ι―²–Β –Ϋ–Ψ–≤–Ψ–≥–Ψ –¥–Ψ–Φ–Β–Ϋ–Ϋ–Ψ–≥–Ψ –Ω–Ψ–Μ―¨–Ζ–Ψ–≤–Α―²–Β–Μ―è rmail:

su - administrator kinit samba-tool user add rmail

3. –û―²―Ä–Β–¥–Α–Κ―²–Η―Ä―É–Ι―²–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ―΄–Ι ―³–Α–Ι–Μ /opt/reddc/etc/smb.conf:

sudo nano /opt/reddc/etc/smb.conf

–ù–Α–Ι–¥–Η―²–Β –Η–Μ–Η –¥–Ψ–±–Α–≤―¨―²–Β ―¹–Β–Κ―Ü–Η―é [global] –Η –Ω―Ä–Η–≤–Β–¥–Η―²–Β –Ω–Α―Ä–Α–Φ–Β―²―Ä –Κ ―¹–Μ–Β–¥―É―é―â–Β–Φ―É –≤–Η–¥―É:

[global] ldap server require strong auth = no

–Γ–Ψ―Ö―Ä–Α–Ϋ–Η―²–Β –Η–Ζ–Φ–Β–Ϋ–Β–Ϋ–Η―è.

4. –ù–Α ―¹–Β―Ä–≤–Β―Ä–Β iRedMail –Ω―Ä–Ψ–≤–Β―Ä―¨―²–Β ―Ä–Α–±–Ψ―²–Ψ―¹–Ω–Ψ―¹–Ψ–±–Ϋ–Ψ―¹―²―¨ LDAP-–Ζ–Α–Ω―Ä–Ψ―¹–Ψ–≤:

sudo dnf install openldap-clients ldapsearch -x -H ldap://dc1.red.adm -D 'RED\rmail' -W -b 'CN=Users,DC=red,DC=adm'

–†–Β–Ζ―É–Μ―¨―²–Α―²–Ψ–Φ ―É―¹–Ω–Β―à–Ϋ–Ψ–Ι –Κ–Ψ–Φ–Α–Ϋ–¥―΄ –±―É–¥–Β―² –≤―΄–≤–Ψ–¥ ―¹–Ω–Η―¹–Κ–Α –Ψ–±―ä–Β–Κ―²–Ψ–≤ –Η–Ζ –Κ–Α―²–Α–Μ–Ψ–≥–Α LDAP, –Α –≤ ―¹–Μ―É―΅–Α–Β –Ψ―à–Η–±–Κ–Η βÄî ―¹–Ψ–Ψ–±―â–Β–Ϋ–Η–Β ―¹ –Κ–Ψ–¥–Ψ–Φ, ―É–Κ–Α–Ζ―΄–≤–Α―é―â–Β–Β –Ϋ–Α –Ω―Ä–Ψ–±–Μ–Β–Φ―É.

–ü–Ψ–¥–≥–Ψ―²–Ψ–≤–Κ–Α ―¹–Β―Ä–≤–Β―Ä–Α iRedMail

–ù–Α ―¹–Β―Ä–≤–Β―Ä–Β iRedMail –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―¹–Μ–Β–¥―É―é―â–Η–Ι –Α–Μ–≥–Ψ―Ä–Η―²–Φ –¥–Β–Ι―¹―²–≤–Η–Ι.

1. –û–±–Ϋ–Ψ–≤–Η―²–Β ―¹–Η―¹―²–Β–Φ―É:

sudo dnf clean all sudo dnf makecache sudo dnf update

2. –£–≤–Β–¥–Η―²–Β –ü–ö –≤ –¥–Ψ–Φ–Β–Ϋ (–Ω–Ψ–¥―Ä–Ψ–±–Ϋ–Β–Β –Φ–Ψ–Ε–Ϋ–Ψ –Ψ–Ζ–Ϋ–Α–Κ–Ψ–Φ–Η―²―¨―¹―è –≤ ―Ä–Α–Ζ–¥–Β–Μ–Β ¬Ϊ–ö–Ψ–Ϋ―¹–Ψ–Μ―¨–Ϋ―΄–Ι ―Ä–Β–Ε–Η–Φ ―Ä–Α–±–Ψ―²―΄ –Ω―Ä–Ψ–≥―Ä–Α–Φ–Φ―΄ –≤–≤–Ψ–¥–Α –†–ï–î –û–Γ –≤ –¥–Ψ–Φ–Β–Ϋ¬Μ):

sudo dnf install join-to-domain-cli sudo join-to-domain

3. –Θ―¹―²–Α–Ϋ–Ψ–≤–Η―²–Β –±–Α–Ζ―É –¥–Α–Ϋ–Ϋ―΄―Ö:

sudo dnf install mariadb mariadb-server

4. –½–Α–Ω―É―¹―²–Η―²–Β –Η –¥–Ψ–±–Α–≤―¨―²–Β –≤ –Α–≤―²–Ψ–Ζ–Α–≥―Ä―É–Ζ–Κ―É ―¹–Μ―É–Ε–±―É mariadb:

sudo systemctl enable --now mariadb

5. –£―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ―É –ë–î:

sudo /usr/bin/mysql_secure_installation

–ù–Α –Ω–Β―Ä–≤–Ψ–Φ ―à–Α–≥–Β –¥–Ψ–Μ–Ε–Β–Ϋ –±―΄―²―¨ –Ζ–Α–¥–Α–Ϋ –Ω–Α―Ä–Ψ–Μ―¨ root (―ç―²–Ψ –ù–ï ―¹–Η―¹―²–Β–Φ–Ϋ―΄–Ι root), –Ω–Ψ ―É–Φ–Ψ–Μ―΅–Α–Ϋ–Η―é –Ω–Α―Ä–Ψ–Μ―¨ –Ϋ–Β –Ζ–Α–¥–Α–Ϋ, –Ϋ–Α–Ε–Φ–Η―²–Β Enter.

NOTE: RUNNING ALL PARTS OF THIS SCRIPT IS RECOMMENDED FOR ALL MariaDB

SERVERS IN PRODUCTION USE! PLEASE READ EACH STEP CAREFULLY!

In order to log into MariaDB to secure it, we'll need the current

password for the root user. If you've just installed MariaDB, and

haven't set the root password yet, you should just press enter here.

Enter current password for root (enter for none): <–Ϋ–Α–Ε–Φ–Η―²–Β_Enter>

OK, successfully used password, moving onβÄΠ

–î–Α–Μ–Β–Β ―É–Κ–Α–Ε–Η―²–Β ―¹–Ψ–±―¹―²–≤–Β–Ϋ–Ϋ―΄–Ι –Ω–Α―Ä–Ψ–Μ―¨ root –Η ―É–¥–Α–Μ–Η―²–Β –Α–Ϋ–Ψ–Ϋ–Η–Φ–Ϋ―΄―Ö –Ω–Ψ–Μ―¨–Ζ–Ψ–≤–Α―²–Β–Μ–Β–Ι:

Setting the root password or using the unix_socket ensures that nobody can log into the MariaDB root user without the proper authorisation. Sett root password? [Y/n] y New password: <–Ζ–Α–¥–Α–Ι―²–Β_–Ω–Α―Ä–Ψ–Μ―¨_root> Re-enter new password: <–Ω–Ψ–≤―²–Ψ―Ä–Η―²–Β_–Ω–Α―Ä–Ψ–Μ―¨_root> Password updated successfully! Reloading privilege tables.. ... Success! By default, a MariaDB installation has an anonymous user, allowing anyone to log into MariaDB without having to have a user account created for them. This is intended only for testing, and to make the installation go a bit smoother. You should remove them before moving into a production environment. Remove anonymous users? [Y/n] y ... Success!

–½–Α–Ω―Ä–Β―²–Η―²–Β ―É–¥–Α–Μ–Β–Ϋ–Ϋ―΄–Ι –≤―Ö–Ψ–¥ –¥–Μ―è root, –Β―¹–Μ–Η –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ:

Normally, root should only be allowed to connect from 'localhost'. This

ensures that someone cannot guess at the root password from the network.

Disallow root login remotely? [Y/n] y

–Θ–¥–Α–Μ–Η―²–Β ―²–Β―¹―²–Ψ–≤―É―é –±–Α–Ζ―É –¥–Α–Ϋ–Ϋ―΄―Ö –Η –Ψ–±–Ϋ–Ψ–≤–Η―²–Β ―²–Α–±–Μ–Η―Ü―É –Ω―Ä–Η–≤–Η–Μ–Β–≥–Η–Ι:

By default, MariaDB comes with a database named 'test' that anyone can access. This is also intended only for testing, and should be removed before moving into a production environment. Remove test database and access to it? [Y/n] y - Dropping test database... ... Success! - Removing privileges on test database... ... Success! Reloading the privilege tables will ensure that all changes made so far will take effect immediately. Reload privilege tables now? [Y/n] y ... Success! Cleaning up... All done! If you've completed all of the above steps, your MariaDB installation should now be secure. Thanks for using MariaDB!

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α ―¹–Β―²–Η

–ù–Α―¹―²―Ä–Ψ–Ι―²–Β ―Ö–Ψ―¹―²–Ψ–≤–Ψ–Β –Η–Φ―è –Κ–Ψ–Φ–Ω―¨―é―²–Β―Ä–Α:

sudo hostnamectl set-hostname dc1.red.adm

–û―²–Κ―Ä–Ψ–Ι―²–Β ―³–Α–Ι–Μ /etc/hosts:

sudo nano /etc/hosts

–î–Ψ–±–Α–≤―¨―²–Β ―¹―²―Ä–Ψ–Κ―É:

127.0.0.1 dc1.red.adm

–ï―¹–Μ–Η ―¹–Β―Ä–≤–Β―Ä iRedMail –Η –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä –¥–Ψ–Φ–Β–Ϋ–Α –Ϋ–Α―Ö–Ψ–¥―è―²―¹―è –Ϋ–Α ―Ä–Α–Ζ–Ϋ―΄―Ö –Φ–Α―à–Η–Ϋ–Α―Ö, –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –¥–Ψ–±–Α–≤–Η―²―¨ ―Ä–Β–Α–Μ―¨–Ϋ―΄–Ι IP-–Α–¥―Ä–Β―¹ –Κ–Ψ–Ϋ―²―Ä–Ψ–Μ–Μ–Β―Ä–Α –¥–Ψ–Φ–Β–Ϋ–Α –≤ /etc/hosts –Ϋ–Α ―¹–Β―Ä–≤–Β―Ä–Β iRedMail.

–Θ―¹―²–Α–Ϋ–Ψ–≤–Κ–Α –Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Α iRedMail

–ù–Α ―¹–Β―Ä–≤–Β―Ä–Β iRedMail –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―¹–Μ–Β–¥―É―é―â–Η–Ι –Α–Μ–≥–Ψ―Ä–Η―²–Φ –¥–Β–Ι―¹―²–≤–Η–Ι.

1. –£―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―É―¹―²–Α–Ϋ–Ψ–≤–Κ―É iredmail:

sudo dnf install iredmail yum

2. –î–Μ―è –Ζ–Α–Ω―É―¹–Κ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β:

sudo iredmail

–î–Μ―è –Ζ–Α–Ω―É―¹–Κ–Α –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η iRedMail –≤―΄–±–Β―Ä–Η―²–Β ¬ΪYes¬Μ –Η –Ϋ–Α–Ε–Φ–Η―²–Β Enter.

.png)

–Θ–Κ–Α–Ε–Η―²–Β –Κ–Α―²–Α–Μ–Ψ–≥ –¥–Μ―è ―Ö―Ä–Α–Ϋ–Β–Ϋ–Η―è –Ω–Ψ―΅―²―΄. –€–Ψ–Ε–Ϋ–Ψ –Ψ―¹―²–Α–≤–Η―²―¨ –Ζ–Ϋ–Α―΅–Β–Ϋ–Η–Β –Ω–Ψ ―É–Φ–Ψ–Μ―΅–Α–Ϋ–Η―é βÄî /var/vmail. –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

.png)

–£―΄–±–Β―Ä–Η―²–Β –≤–Β–±-―¹–Β―Ä–≤–Β―Ä βÄî Nginx. –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

.png)

–£―΄–±–Β―Ä–Η―²–Β –ë–î βÄî MariaDB (–¥–Μ―è –≤―΄–±–Ψ―Ä–Α –Ϋ–Α–Ε–Φ–Η―²–Β –Κ–Μ–Α–≤–Η―à―É –ü―Ä–Ψ–±–Β–Μ). –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

.png)

–£–≤–Β–¥–Η―²–Β –Ω–Α―Ä–Ψ–Μ―¨ root –¥–Μ―è MySQL, ―É–Κ–Α–Ζ–Α–Ϋ–Ϋ―΄–Ι –Ω―Ä–Η –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Β –ë–î. –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

.png)

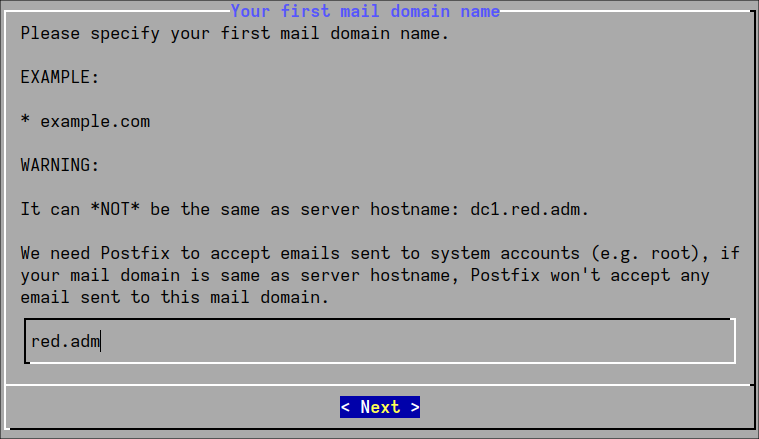

–Θ–Κ–Α–Ε–Η―²–Β –¥–Ψ–Φ–Β–Ϋ ―¹–Β―Ä–≤–Β―Ä–Α. –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

–½–Α–¥–Α–Ι―²–Β –Ω–Α―Ä–Ψ–Μ―¨ –¥–Μ―è –Α–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Ψ―Ä–Α –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α. –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

–£―΄–±–Β―Ä–Η―²–Β –Κ–Ψ–Φ–Ω–Ψ–Ϋ–Β–Ϋ―²―΄ –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α βÄî –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –≤―΄–±―Ä–Α―²―¨ –≤―¹–Β –Ω―É–Ϋ–Κ―²―΄ (–Ϋ–Β –≤―΄–±―Ä–Α–Ϋ–Ϋ―΄–Φ –Ω–Ψ ―É–Φ–Ψ–Μ―΅–Α–Ϋ–Η―é ―è–≤–Μ―è–Β―²―¹―è SOGo, –Β–≥–Ψ ―²–Ψ–Ε–Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –≤–Κ–Μ―é―΅–Η―²―¨). –ù–Α–Ε–Φ–Η―²–Β Enter –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è.

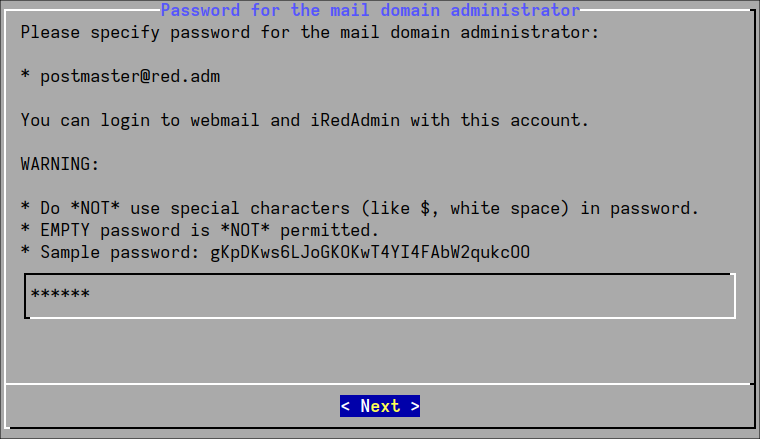

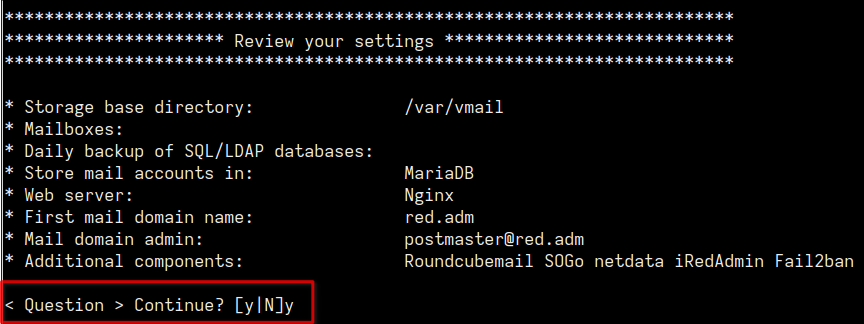

.png)

–î–Α–Μ–Β–Β –Ϋ–Β–Ψ–±―Ö–Ψ–¥–Η–Φ–Ψ –Ω―Ä–Ψ–≤–Β―Ä–Η―²―¨ –≤–≤–Β–¥–Β–Ϋ–Ϋ―΄–Β –¥–Α–Ϋ–Ϋ―΄–Β. –ï―¹–Μ–Η –≤―¹–Β ―É–Κ–Α–Ζ–Α–Ϋ–Ψ –≤–Β―Ä–Ϋ–Ψ, –¥–Μ―è –Ω―Ä–Ψ–¥–Ψ–Μ–Ε–Β–Ϋ–Η―è –≤–≤–Β–¥–Η―²–Β y.

–ü–Ψ―¹–Μ–Β –Ζ–Α–≤–Β―Ä―à–Β–Ϋ–Η―è –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η –Ω–Β―Ä–Β–Ζ–Α–Ω―É―¹―²–Η―²–Β ―¹–Η―¹―²–Β–Φ―É.

sudo reboot

–Θ–±–Β–¥–Η―²–Β―¹―¨, ―΅―²–Ψ –¥–Η―Ä–Β–Κ―²–Ψ―Ä–Η―è, –≤ –Κ–Ψ―²–Ψ―Ä–Ψ–Ι Amavisd –Ω―΄―²–Α–Β―²―¹―è ―¹–Ψ–Ζ–¥–Α―²―¨ PID-―³–Α–Ι–Μ /run/amavisd, –¥–Β–Ι―¹―²–≤–Η―²–Β–Μ―¨–Ϋ–Ψ ―¹―É―â–Β―¹―²–≤―É–Β―² –Η –¥–Ψ―¹―²―É–Ω–Ϋ–Α –¥–Μ―è –Ζ–Α–Ω–Η―¹–Η. –ï―¹–Μ–Η –Ψ–Ϋ–Α –Ϋ–Β ―¹―É―â–Β―¹―²–≤―É–Β―², ―¹–Ψ–Ζ–¥–Α–Ι―²–Β –Β–Β:

sudo mkdir -p /run/amavisd sudo chown amavis:amavis /run/amavisd

3. –£―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β –Ψ–±–Ϋ–Ψ–≤–Μ–Β–Ϋ–Η–Β ―³–Η–Μ―¨―²―Ä–Ψ–≤ SpamAssassin:

sudo sa-update

–ü―Ä–Η–Φ–Β―΅–Α–Ϋ–Η–Β.

–ù–Β ―Ä–Β–Κ–Ψ–Φ–Β–Ϋ–¥―É–Β―²―¹―è ―¹–Ψ–Ζ–¥–Α–≤–Α―²―¨ –≤ –¥–Ψ–Φ–Β–Ϋ–Β ―É―΅―ë―²–Ϋ―É―é –Ζ–Α–Ω–Η―¹―¨ ―¹ –Η–Φ–Β–Ϋ–Β–Φ –Α–Ϋ–Α–Μ–Ψ–≥–Η―΅–Ϋ―΄–Φ –Μ–Ψ–Κ–Α–Μ―¨–Ϋ–Ψ–Ι vmail!

–ü―Ä–Ψ–≤–Β―Ä―¨―²–Β ―Ä–Α–±–Ψ―²―É –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α ―¹–Ψ–≥–Μ–Α―¹–Ϋ–Ψ –Ω. ¬Ϊ–ü―Ä–Ψ–≤–Β―Ä–Κ–Α ―Ä–Α–±–Ψ―²–Ψ―¹–Ω–Ψ―¹–Ψ–±–Ϋ–Ψ―¹―²–Η¬Μ.

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α Postfix

–î–Μ―è –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η Postfix –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―¹–Μ–Β–¥―É―é―â–Η–Β –¥–Β–Ι―¹―²–≤–Η―è.

1. –û―²–Κ–Μ―é―΅–Η―²–Β –Ϋ–Β–Η―¹–Ω–Ψ–Μ―¨–Ζ―É–Β–Φ―΄–Β –Φ–Ψ–¥―É–Μ–Η:

sudo postconf -e virtual_alias_maps='' sudo postconf -e sender_bcc_maps='' sudo postconf -e recipient_bcc_maps='' sudo postconf -e relay_domains='' sudo postconf -e relay_recipient_maps='' sudo postconf -e sender_dependent_relayhost_maps=''

2. –Θ–Κ–Α–Ε–Η―²–Β –¥–Ψ–Φ–Β–Ϋ –¥–Μ―è ―¹–Μ–Β–¥―É―é―â–Η―Ö –Φ–Ψ–¥―É–Μ–Β–Ι:

sudo postconf -e smtpd_sasl_local_domain='red.adm' sudo postconf -e virtual_mailbox_domains='red.adm'

3. –ù–Α―¹―²―Ä–Ψ–Ι―²–Β –Ψ―¹―²–Α–Μ―¨–Ϋ―΄–Β –Φ–Ψ–¥―É–Μ–Η:

sudo postconf -e transport_maps='hash:/etc/postfix/transport' sudo postconf -e smtpd_sender_login_maps='proxy:ldap:/etc/postfix/ad_sender_login_maps.cf' sudo postconf -e virtual_mailbox_maps='proxy:ldap:/etc/postfix/ad_virtual_mailbox_maps.cf' sudo postconf -e virtual_alias_maps='proxy:ldap:/etc/postfix/ad_virtual_group_maps.cf'

4. –û―²–Κ―Ä–Ψ–Ι―²–Β ―³–Α–Ι–Μ –Ϋ–Α ―Ä–Β–¥–Α–Κ―²–Η―Ä–Ψ–≤–Α–Ϋ–Η–Β /etc/postfix/main.cf:

sudo nano /etc/postfix/main.cf

–ù–Α–Ι–¥–Η―²–Β –Η ―É–¥–Α–Μ–Η―²–Β –≤―¹–Β –≤―Ö–Ψ–Ε–¥–Β–Ϋ–Η―è ―¹―²―Ä–Ψ–Κ–Η:

check_policy_service inet:127.0.0.1:7777

–Γ–Ψ―Ö―Ä–Α–Ϋ–Η―²–Β –Η–Ζ–Φ–Β–Ϋ–Β–Ϋ–Η―è.

5. –û―²―Ä–Β–¥–Α–Κ―²–Η―Ä―É–Ι―²–Β ―³–Α–Ι–Μ /etc/postfix/transport:

sudo nano /etc/postfix/transport

–î–Ψ–±–Α–≤―¨―²–Β –≤ –Κ–Ψ–Ϋ–Β―Ü ―³–Α–Ι–Μ–Α ―¹–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β:

red.adm dovecot

–Γ–Ψ―Ö―Ä–Α–Ϋ–Η―²–Β –Η–Ζ–Φ–Β–Ϋ–Β–Ϋ–Η―è.

6. –ü―Ä–Ψ―΅―²–Η―²–Β –Β–≥–Ψ ―É―²–Η–Μ–Η―²–Ψ–Ι postmap:

sudo postmap hash:/etc/postfix/transport

7. –û―²–Κ―Ä–Ψ–Ι―²–Β –Ϋ–Α ―Ä–Β–¥–Α–Κ―²–Η―Ä–Ψ–≤–Α–Ϋ–Η–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ―΄–Ι ―³–Α–Ι–Μ /etc/dovecot/dovecot.conf:

sudo nano /etc/dovecot/dovecot.conf

–ü―Ä–Η–≤–Β–¥–Η―²–Β ―¹–Μ–Β–¥―É―é―â–Η–Β ―¹–Β–Κ―Ü–Η–Η passdb –Η userdb –Κ –≤–Η–¥―É:

passdb {

driver = ldap

args = /etc/dovecot/dovecot-ldap.conf

}

userdb {

driver = ldap

args = /etc/dovecot/dovecot-ldap.conf

}

8. –Γ–Ψ–Ζ–¥–Α–Ι―²–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ―΄–Β ―³–Α–Ι–Μ―΄ –¥–Μ―è –≤–Ζ–Α–Η–Φ–Ψ–¥–Β–Ι―¹―²–≤–Η―è Postfix –Η –Γ–ö –†–ï–î –ê–î–€:

sudo nano /etc/postfix/ad_sender_login_maps.cf

–Γ–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β ―³–Α–Ι–Μ–Α:

server_host = ldaps://dc1.red.adm server_port = 636 version = 3 bind = yes start_tls = no bind_dn = RED\rmail bind_pw = Password search_base = cn=users,dc=red,dc=adm scope = sub query_filter = (&(userPrincipalName=%s)(objectClass=person)(!(userAccountControl:1.2.840.113556.1.4.803:=2))) result_attribute= userPrincipalName debuglevel = 0

sudo nano /etc/postfix/ad_virtual_mailbox_maps.cf

–Γ–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β ―³–Α–Ι–Μ–Α:

server_host = ldaps://dc1.red.adm server_port = 636 version = 3 bind = yes start_tls = no bind_dn = RED\rmail bind_pw = Password search_base = cn=users,dc=red,dc=adm scope = sub query_filter = (&(objectclass=person)(userPrincipalName=%s)) result_attribute = userPrincipalName result_format = %d/%u/Maildir/ debuglevel = 0

sudo nano /etc/postfix/ad_virtual_group_maps.cf

–Γ–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β ―³–Α–Ι–Μ–Α:

server_host = ldaps://dc1.red.adm server_port = 636 version = 3 bind = yes start_tls = no bind_dn = RED\rmail bind_pw = Password search_base = cn=users,dc=red,dc=adm scope = sub query_filter = (&(objectClass=group)(mail=%s)) special_result_attribute = member leaf_result_attribute = mail result_attribute = userPrincipalName debuglevel = 0

9. –ü―Ä–Ψ–≤–Β―Ä―¨―²–Β –Η–Ϋ―²–Β–≥―Ä–Α―Ü–Η―é Postfix –Η –Γ–ö –†–ï–î –ê–î–€. –ï―¹–Μ–Η –Ψ―²–≤–Β―²―΄ –Ω―É―¹―²―΄–Β βÄî –Η–Ϋ―²–Β–≥―Ä–Α―Ü–Η―è ―É―¹–Ω–Β―à–Ϋ–Α.

postmap -q test@red.adm ldap:/etc/postfix/ad_sender_login_maps.cf postmap -q test@red.adm ldap:/etc/postfix/ad_virtual_mailbox_maps.cf postmap -q group@red.adm ldap:/etc/postfix/ad_virtual_group_maps.cf

10. –ï―¹–Μ–Η –Ϋ–Α –Ζ–Α–Ω―Ä–Ψ―¹―΄ –Ω–Ψ–Μ―É―΅–Β–Ϋ―΄ –Κ–Ψ―Ä―Ä–Β–Κ―²–Ϋ―΄–Β –Ψ―²–≤–Β―²―΄, –Ω–Β―Ä–Β–Ζ–Α–Ω―É―¹―²–Η―²–Β Postfix:

sudo systemctl restart postfix

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α Dovecot

–î–Μ―è –Ϋ–Α―¹―²―Ä–Ψ–Ι–Κ–Η Dovecot –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β ―¹–Μ–Β–¥―É―é―â–Η–Β –¥–Β–Ι―¹―²–≤–Η―è.

1. –û―²―Ä–Β–¥–Α–Κ―²–Η―Ä―É–Ι―²–Β –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ―΄–Ι ―³–Α–Ι–Μ /etc/dovecot/dovecot-ldap.conf:

sudo nano /etc/dovecot/dovecot-ldap.conf

–Γ–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β ―³–Α–Ι–Μ–Α:

uris = ldaps://dc1.red.adm:636 ldap_version = 3 auth_bind = yes dn = rmail@red.adm dnpass = <–Ω–Α―Ä–Ψ–Μ―¨_–Ψ―²_―É―΅―ë―²–Ϋ–Ψ–Ι_–Ζ–Α–Ω–Η―¹–Η_rmail> base = CN=Users,DC=red,DC=adm scope = subtree deref = never iterate_attrs = userPrincipalName=user iterate_filter = (&(userPrincipalName=*)(objectClass=person)(!(userAccountControl:1.2.840.113556.1.4.803:=2))) user_filter = (&(userPrincipalName=%u)(objectClass=person)(!(userAccountControl:1.2.840.113556.1.4.803:=2))) pass_filter = (&(userPrincipalName=%u)(objectClass=person)(!(userAccountControl:1.2.840.113556.1.4.803:=2))) pass_attrs = userPassword=password default_pass_scheme = CRYPT user_attrs = mail=master_user,mail=user,=home=/var/vmail/vmail1/%Ld/%Ln/,=mail=maildir:~/Maildir/

2. –ü–Β―Ä–Β–Ζ–Α–Ω―É―¹―²–Η―²–Β Dovecot:

sudo systemctl restart dovecot

3. –ü―Ä–Ψ–≤–Β―Ä―¨―²–Β –Η–Ϋ―²–Β–≥―Ä–Α―Ü–Η―é Dovecot –Η –Γ–ö –†–ï–î –ê–î–€.

–Γ–Ψ–Ζ–¥–Α–Ι―²–Β ―²–Β―¹―²–Ψ–≤–Ψ–≥–Ψ –Ω–Ψ–Μ―¨–Ζ–Ψ–≤–Α―²–Β–Μ―è test –Η –¥–Ψ–±–Α–≤―¨―²–Β –Α–¥―Ä–Β―¹ –Ω–Ψ―΅―²―΄ –≤ –Ω―Ä–Ψ―³–Η–Μ–Β test@red.adm.

–ü–Ψ–¥–Κ–Μ―é―΅–Η―²–Β―¹―¨ –Κ IMAP-–Ω–Ψ―Ä―²―É ―¹ –Ω–Ψ–Φ–Ψ―â―¨―é –Ψ–¥–Ϋ–Ψ–Ι –Η–Ζ –Κ–Ψ–Φ–Α–Ϋ–¥:

nc localhost 143

–Η–Μ–Η

sudo dnf install telnet telnet localhost 143

–ü–Ψ―¹–Μ–Β –Ω–Ψ–¥–Κ–Μ―é―΅–Β–Ϋ–Η―è –≤―΄–Ω–Ψ–Μ–Ϋ–Η―²–Β –Α–≤―²–Ψ―Ä–Η–Ζ–Α―Ü–Η―é:

login test@red.adm Password

–ù–Α―¹―²―Ä–Ψ–Ι–Κ–Α SoGo

–û―²―Ä–Β–¥–Α–Κ―²–Η―Ä―É–Ι―²–Β ―¹–Β–Κ―Ü–Η―é –≤ –Κ–Ψ–Ϋ―³–Η–≥―É―Ä–Α―Ü–Η–Ψ–Ϋ–Ϋ–Ψ–Φ ―³–Α–Ι–Μ–Β /etc/sogo/sogo.conf:

sudo nano /etc/sogo/sogo.conf

–Γ–Ψ–¥–Β―Ä–Ε–Η–Φ–Ψ–Β ―³–Α–Ι–Μ–Α:

SOGoUserSources = (

{

// Used for user authentication

type = ldap;

id = users;

canAuthenticate = YES;

isAddressBook = NO;

displayName = "LDAP Authentication";

hostname = "ldaps://red.adm:636"; // <- Set to ldaps://ad.example.com:636 for LDAPS.

baseDN = "CN=Users,DC=red,DC=adm";

bindDN = "rmail@red.adm";

bindPassword = "Password";

filter = "objectClass=person AND userPrincipalName='*' AND (NOT userAccountControl:1.2.840.113556.1.4.803:=2)"

scope = SUB;

bindAsCurrentUser = YES;

userPasswordAlgorithm = ssha512;

CNFieldName = cn;

IDFieldName = userPrincipalName;

UIDFieldName = userPrincipalName;

IMAPLoginFieldName = userPrincipalName;

MailFieldNames = (userPrincipalName);

bindFields = (userPrincipalName);

},

{

// Used for global address book

type = ldap;

id = global_addressbook;

canAuthenticate = NO;

isAddressBook = YES;

displayName = "Global Address Book";

bindAsCurrentUser = YES;

listRequiresDot = NO;

// Set to ldaps://ad.example.com:636 for LDAPS.

hostname = "ldaps://dc1.red.adm:636";

baseDN = "CN=Users,DC=red,DC=adm";

bindDN = "rmail@red.adm";

bindPassword = "Password";

filter = "(|(&(objectClass=person)(!(userAccountControl:1.2.840.113556.1.4.803:=2)))(&(objectClass=group)(mail=*)))"

scope = SUB;

IDFieldName = userPrincipalName;

bindFields = (userPrincipalName);

// value of UID field must be unique on whole server.

UIDFieldName = userPrincipalName;

IMAPLoginFieldName = userPrincipalName;

CNFieldName = cn;

SearchFieldNames = (mail, cn, sAMAccountName, displayName, sn, givenName);

mapping = {

ou = ("department", "ou");

street = ("streetAddress", "street");

mozillaworkurl = ("wWWHomePage", "mozillaworkurl");

description = ("info", "description");

};

}

);

–ü–Β―Ä–Β–Ζ–Α–Ω―É―¹―²–Η―²–Β SOGo:

sudo systemctl restart sogod

–ü―Ä–Ψ–≤–Β―Ä–Κ–Α ―Ä–Α–±–Ψ―²–Ψ―¹–Ω–Ψ―¹–Ψ–±–Ϋ–Ψ―¹―²–Η

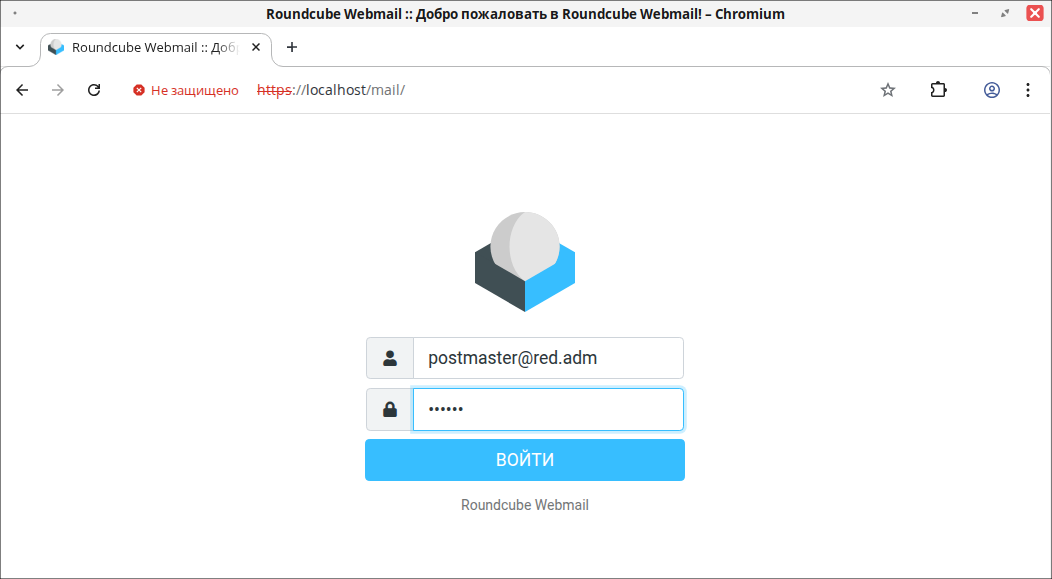

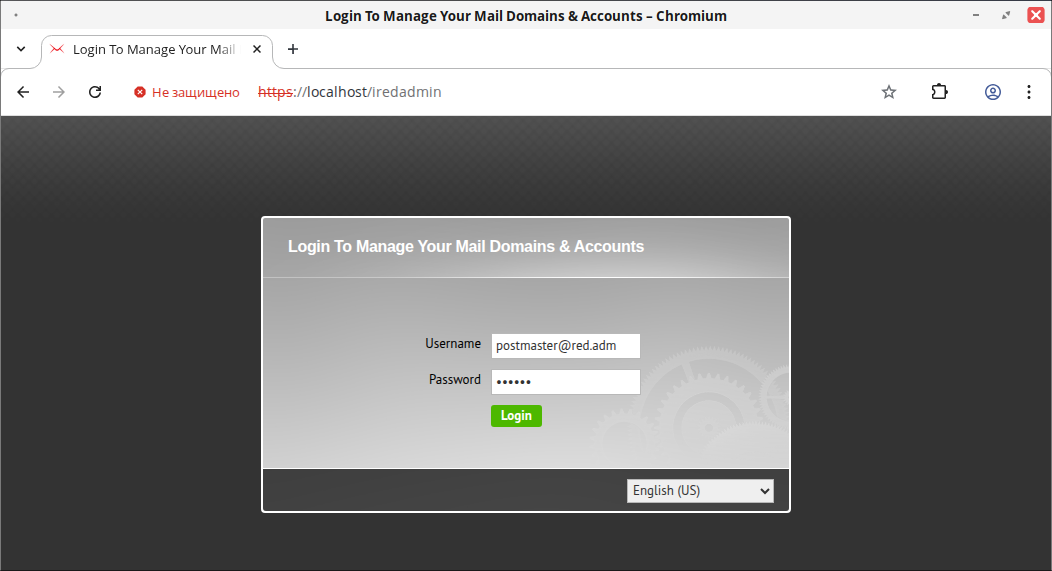

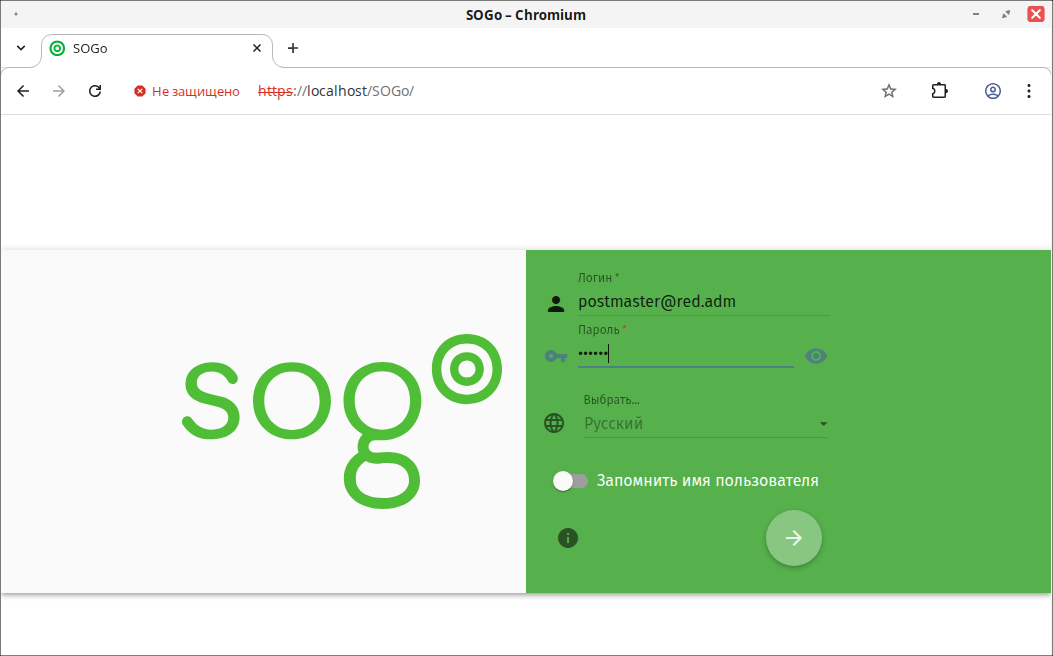

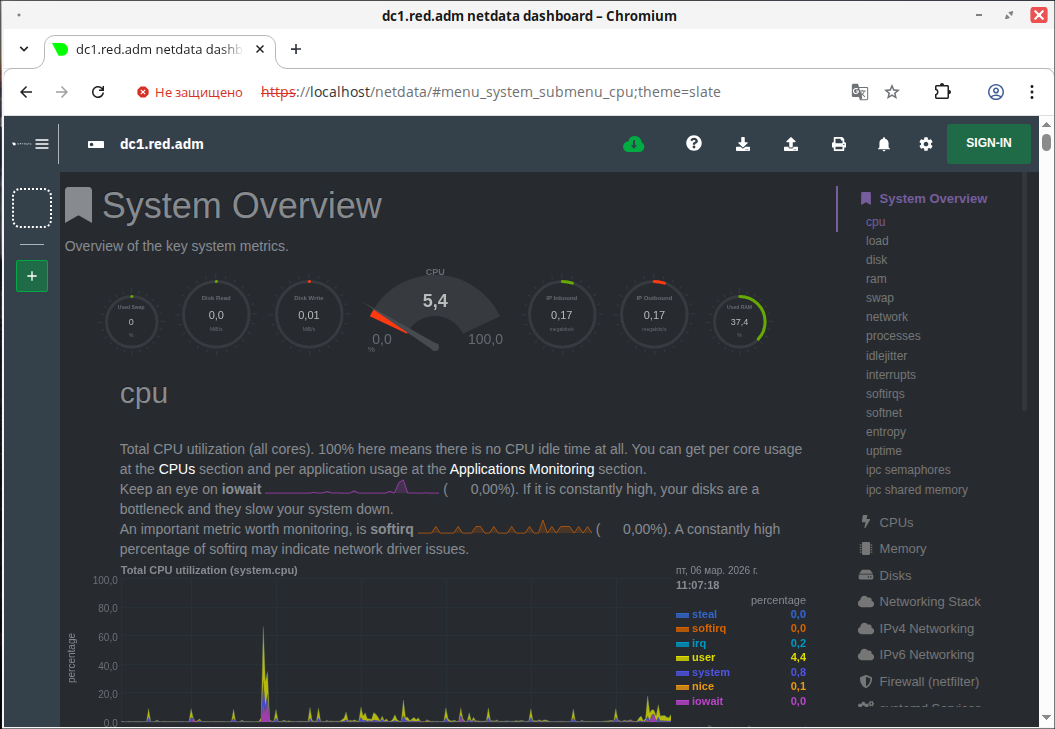

–û―²–Κ―Ä–Ψ–Ι―²–Β –±―Ä–Α―É–Ζ–Β―Ä –Η –≤–Ω–Η―à–Η―²–Β –≤ –Α–¥―Ä–Β―¹–Ϋ―É―é ―¹―²―Ä–Ψ–Κ―É https://localhost/mail, –Ω–Ψ―¹–Μ–Β –Ω―Ä–Η–Ϋ―è―²–Η―è ―¹–Β―Ä―²–Η―³–Η–Κ–Α―²–Α –Ψ―²–Κ―Ä–Ψ–Β―²―¹―è ―³–Ψ―Ä–Φ–Α –Α–≤―²–Ψ―Ä–Η–Ζ–Α―Ü–Η–Η.

–£–Ψ–Ι―²–Η –Φ–Ψ–Ε–Ϋ–Ψ –Ω–Ψ ―Ä–Α–Ϋ–Β–Β –Ϋ–Α―¹―²―Ä–Ψ–Β–Ϋ–Ϋ–Ψ–Ι ―É―΅–Β―²–Ϋ–Ψ–Ι –Ζ–Α–Ω–Η―¹–Η –Α–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Ψ―Ä–Α –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α postmaster@red.adm:

–Δ–Α–Κ–Ε–Β –Ω―Ä–Ψ–≤–Β―Ä―¨―²–Β ―¹―¹―΄–Μ–Κ–Η –¥―Ä―É–≥–Η―Ö ―¹–Μ―É–Ε–±, ―¹–≤―è–Ζ–Α–Ϋ–Ϋ―΄―Ö ―¹ iRedMail. –î–Μ―è –Α–≤―²–Ψ―Ä–Η–Ζ–Α―Ü–Η–Η –Η―¹–Ω–Ψ–Μ―¨–Ζ―É―é―²―¹―è –Μ–Ψ–≥–Η–Ϋ –Η –Ω–Α―Ä–Ψ–Μ―¨ –Α–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Ψ―Ä–Α –Ω–Ψ―΅―²–Ψ–≤–Ψ–≥–Ψ ―¹–Β―Ä–≤–Β―Ä–Α:

-

–ê–¥–Φ–Η–Ϋ–Η―¹―²―Ä–Α―²–Η–≤–Ϋ–Α―è –Ω–Α–Ϋ–Β–Μ―¨ βÄî

https://localhost/iredadmin:

-

–™―Ä―É–Ω–Ω–Ψ–≤–Ψ–Β –ü–û βÄî

https://localhost/sogo:

-

–€–Ψ–Ϋ–Η―²–Ψ―Ä–Η–Ϋ–≥ βÄî

https://localhost/netdata:

–î–Α―²–Α –Ω–Ψ―¹–Μ–Β–¥–Ϋ–Β–≥–Ψ –Η–Ζ–Φ–Β–Ϋ–Β–Ϋ–Η―è: 18.03.2026

–ï―¹–Μ–Η –≤―΄ –Ϋ–Α―à–Μ–Η –Ψ―à–Η–±–Κ―É, –Ω–Ψ–Ε–Α–Μ―É–Ι―¹―²–Α, –≤―΄–¥–Β–Μ–Η―²–Β ―²–Β–Κ―¹―² –Η –Ϋ–Α–Ε–Φ–Η―²–Β Ctrl+Enter.