3.4.23 XCA — программа для управления асимметричными ключами

Скачать документ

Скачать документ

Установка XCA

Обзор функций XCA

Начало работы с XCA

Примеры работы с XCA

Создание ключа SSH

Экспорт открытого ключа

Экспорт закрытого ключа

Экспорт зашифрованного ключа

Создание корневого сертификата

Окружение

- Версия ОС: 8

- Конфигурация ОС: Рабочая станция

- Редакция ОС: Стандартная, Образовательная

- Архитектура: x86_64

- Версия ПО: xca-2.9.0-1

Управление сертификатами и ключами (XCA, X Certificate and Key Management) — это программа с графическим интерфейсом для управления асимметричными ключами (RSA, DSA and EC), смарт-картами и списками отзыва сертификатов (CRL). Программа позволяет создавать и подписывать сертификаты в рамках небольшого удостоверяющего центра (CA), а также формировать собственную инфраструктуру открытых ключей (PKI).

К основным возможностям относятся:

-

создание собственного PKI, закрытых ключей, сертификатов, запросов или CRL.

-

экспорт и импорт ключей в форматах: PEM, DER, PKCS#7, PKCS#12.

-

управления смарт-картами через интерфейс PKCS#11.

-

функция экспорта сертификатов и запросов в виде конфигурационного файла OpenSSL.

-

создание шаблонов для сертификатов, а также создание шаблонов на основе готовых сертификатов.

-

преобразование существующих сертификатов или запросов в шаблоны.

-

получение широкой поддержки расширений x509v3.

-

запись сертификатов на токен.

Установка XCA

Для установки XCA выполните команду (потребуются права администратора):

sudo dnf install xca

После установки запуск программы доступен через «Главное меню» — «Стандартные» — «XCA» или через терминал командой:

xca

Обзор функций XCA

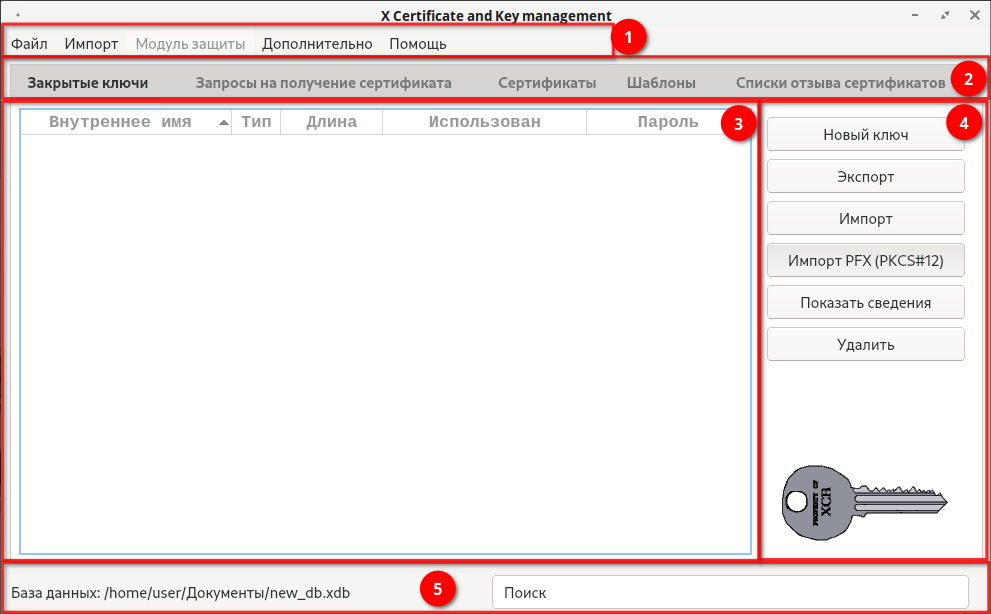

Главное окно программы выглядит следующим образом:

1. Основное меню программы содержит команды для управления программой и базой данных:

-

меню «Файл» позволяет создать или открыть уже существующую базу данных, а также настроить XCA;

-

меню «Импорт» позволяет импортировать уже имеющиеся ключи, запросы и сертификаты в базу данных;

-

меню «Модуль защиты» позволяет настроить защиту базы данных;

-

меню «Дополнительно» содержит функции для взаимодействия с базой данных, такие как экспорт списка сертификатов или генерация параметров Диффи — Хэллмана;

-

меню «Помощь» предоставляет доступ к справочной информации и данным о версии программы.

2. Функциональные вкладки отвечают за работу с определенным типом объектов PKI:

-

Закрытые ключи;

-

Запросы на получение сертификата;

-

Сертификаты;

-

Шаблоны;

-

Списки отзыва сертификатов.

3. Рабочая область с таблицами. При выборе любой из вкладок основная часть окна заполняется таблицей, содержащей список объектов соответствующего типа. В таблице отображаются основные атрибуты, доступна сортировка по колонкам.

4. Формы создания объектов. Для создания или редактирования элементов (ключей, сертификатов, шаблонов) открываются отдельные окна с набором полей.

5. Строка состояния с поиском позволяет фильтровать записи внутри активной вкладки по введенному тексту.

Начало работы с XCA

Для начала работы с приложением создайте базу данных. Для этого выберите в меню «Файл» — «Новая база данных».

Работа с токенами/смарт-картами:

1. Установите библиотеку PKCS#11 для вашего устройства:

-

Для Актив Рутокен ЭЦП скачайте библиотеку по ссылке и установите командой:

sudo dnf localinstall sudo dnf librtpkcs11ecp-2.18.4.0-1.x86_64.rpm

-

Для Аладдин JaCarta PKI/GOST скачайте архив с библиотекой по ссылке. Распакуйте архив, перейдите в каталог с распакованными файлами:

tar -xzf jacarta-linux.tar.gz cd jacartauc_3.3.5.3866_rpm_x64В каталоге содержатся следующие файлы:

-

jacartauc_3.3.5.3866_x64.rpm— основной пакет Единого Клиента JaCarta; -

jcpkcs11-2_2.11.3.1094_x64.rpm— библиотека PKCS#11 для работы с ЭЦП; -

jcsecurbio_1.1.2.213_x64.rpm— компонент для работы с биометрией; -

install.sh— скрипт для автоматической установки; -

readme_JaCartaUC_RPM_x64.txt— файл с подробной инструкцией; -

RPM-AO-ALADDIN.public.asc— открытый ключ для проверки подписи пакетов.

Перед установкой обязательно прочитайте файл с инструкцией — в нём содержится важная информация о зависимостях и особенностях установки. Установите требуемые зависимости:

sudo dnf install pcre-utf16 pcsc-lite pcsc-lite-ccid gcr

Настройте службу PC/SC:

sudo systemctl enable pcscd.service sudo systemctl start pcscd.service

Установите пакеты с помощью скрипта:

sudo bash install.sh

-

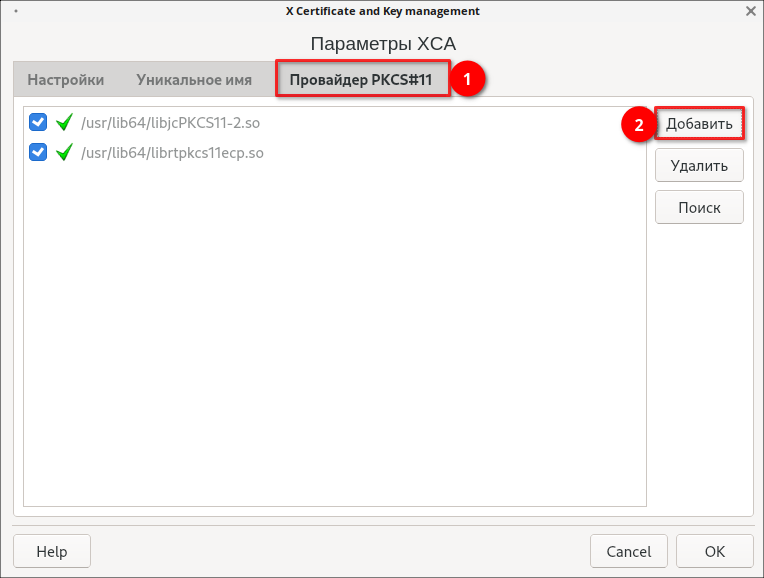

2. Перейдите в меню «Файл» — «Настройки» — «Провайдер PKCS#11».

3. Нажмите «Добавить» и найдите файлы «libjcPKCS11-2.so» (для JaCarta) и «librtpkcs11ecp.so» (для Рутокен). Они могут находиться в директории /usr/lib или /usr/lib64. Также можно выполнить поиск с помощью команды:

sudo find /usr -iname '*pkcs11*'

Примеры работы с XCA

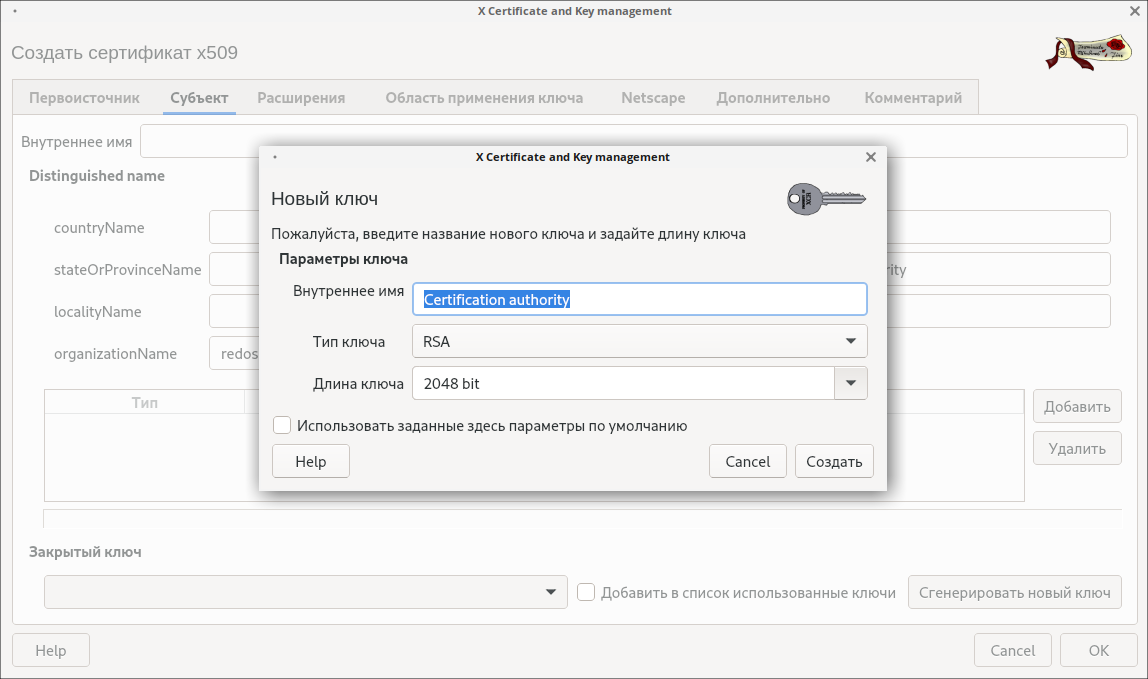

Создание ключа SSH

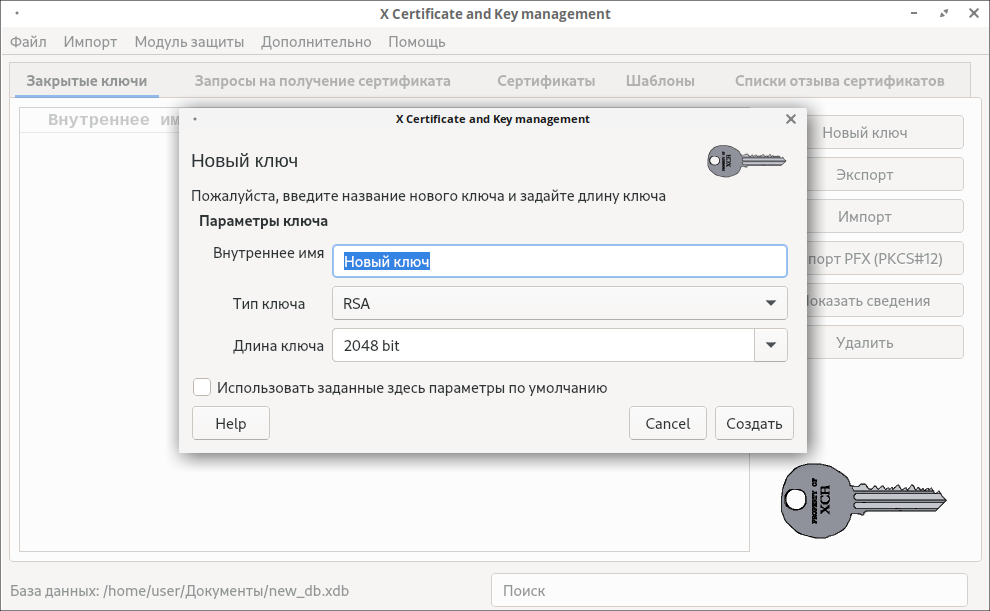

1. Перейдите на вкладку «Закрытые ключи».

2. Нажмите на кнопку «Новый ключ».

3. Задайте Внутреннее имя ключа. В поле Тип ключа выберите — RSA. В поле Длина ключа выберите — 2048 bit.

Экспорт открытого ключа

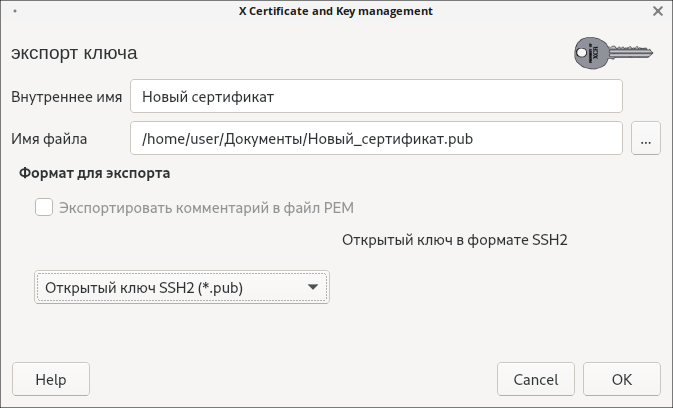

Для экспорта открытого ключа необходимо выполнить следующие действия:

1. Перейдите на вкладку «Закрытые ключи».

2. Выберите нужный открытый ключ.

3. Нажмите кнопку «Экспорт».

4. В появившемся окне в поле «Формат сертификата» выберите Открытый ключ SSH2 (*.pub) и укажите путь к файлу, затем нажмите «ОК»:

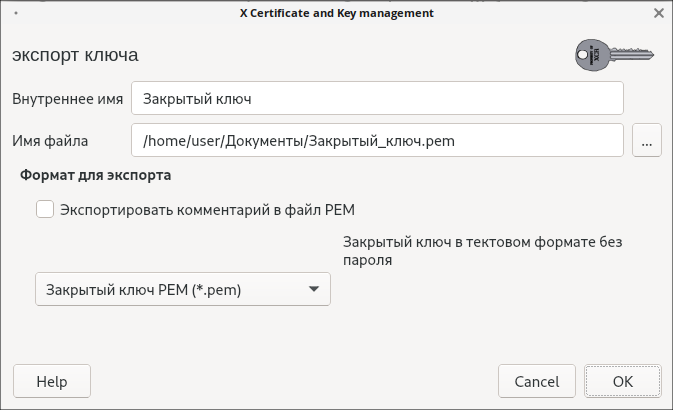

Экспорт закрытого ключа

Для экспорта закрытого ключа выполните следующие действия:

1. Перейдите на вкладку «Закрытые ключи».

2. Выберите нужный закрытый ключ сервера.

3. Нажмите кнопку «Экспорт».

4. В появившемся окне в поле Формат для экспорта выберите Закрытый ключ PEM (*.pem), укажите путь к файлу, затем нажмите «ОК»:

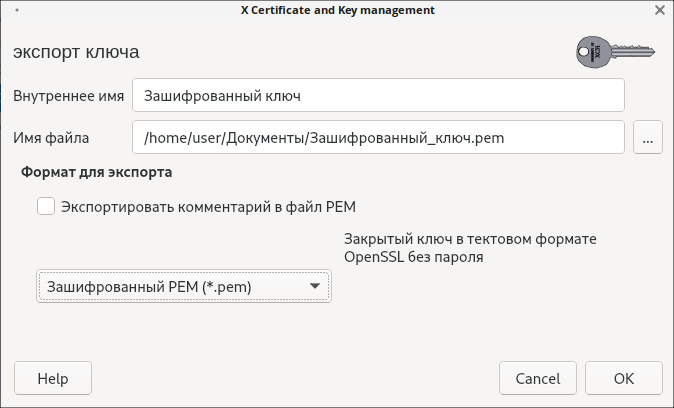

Экспорт зашифрованного ключа

Для экспорта закрытого ключа, зашифрованного паролем, выполните следующие действия:

1. Перейдите на вкладку «Закрытые ключи».

2. Выберите нужный закрытый ключ сервера.

3. Нажмите кнопку «Экспорт».

4. В появившемся окне в поле Формат для экспорта выберите Зашифрованный ключ PEM (*.pem), укажите путь к файлу, затем нажмите «ОК»:

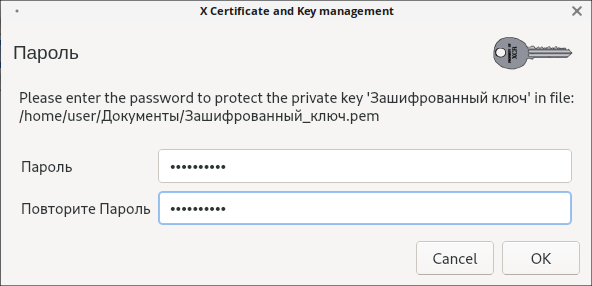

5. В появившемся окне Х Certificate and Key management нужно ввести пароль для доступа к этому ключу:

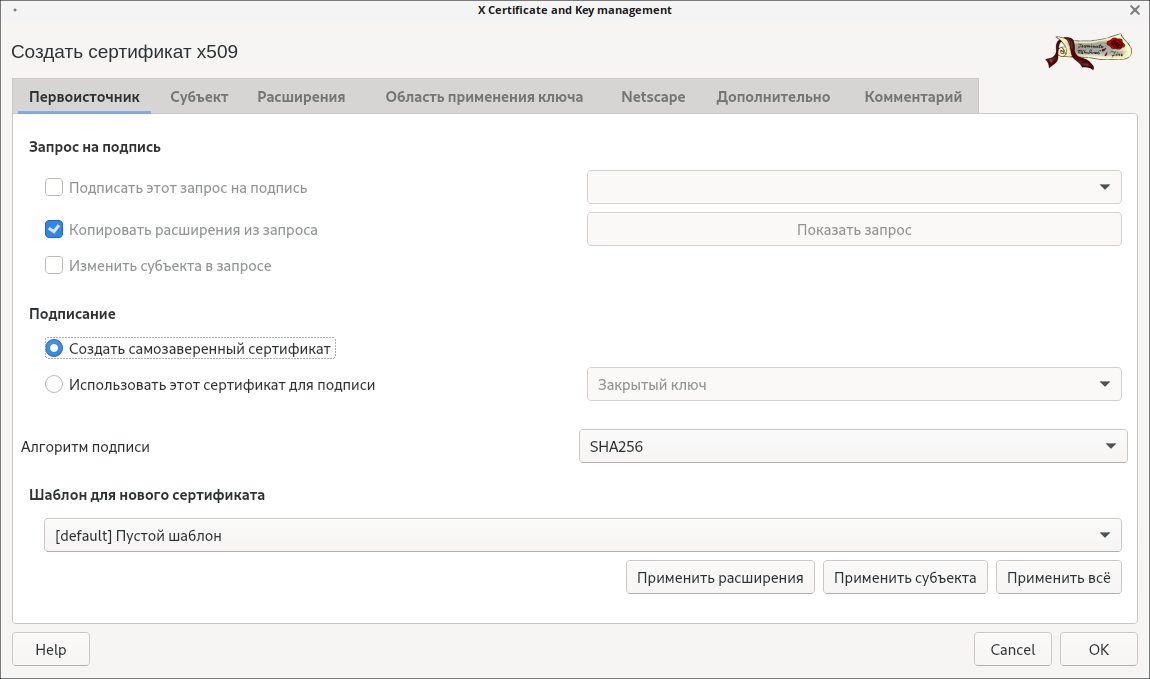

Создание корневого сертификата

Корневой сертификат (СА) — часть ключа, которым центры сертификации подписывают выпущенные SSL-сертификаты. Выдавая корневой сертификат, каждый такой центр гарантирует, что пользователи или организации, запросившие SSL, верифицированы и действия с доменом легальны.

Для создания такого сертификата необходимо выполнить следующие действия:

1. Перейдите на вкладку «Сертификаты» и нажмите кнопку «Новый сертификат».

2. Выберите пункт Создать самозаверенный сертификат.

3. В поле Шаблон для нового сертификата будет автоматически выбран [default] Пустой шаблон.

4. Нажмите кнопку «Применить всё».

5. Перейдите на вкладку «Субъект».

6. В поле organizationName укажите имя домена (в примере redos.ru).

7. В поле commonName укажите имя Certification authority.

8. По необходимости заполните остальные поля.

9. Нажмите кнопку «Сгенерировать новый ключ»:

- в поле Внутреннее имя укажите имя ключа, например, Certification authority;

-

нажмите кнопку «Создать».

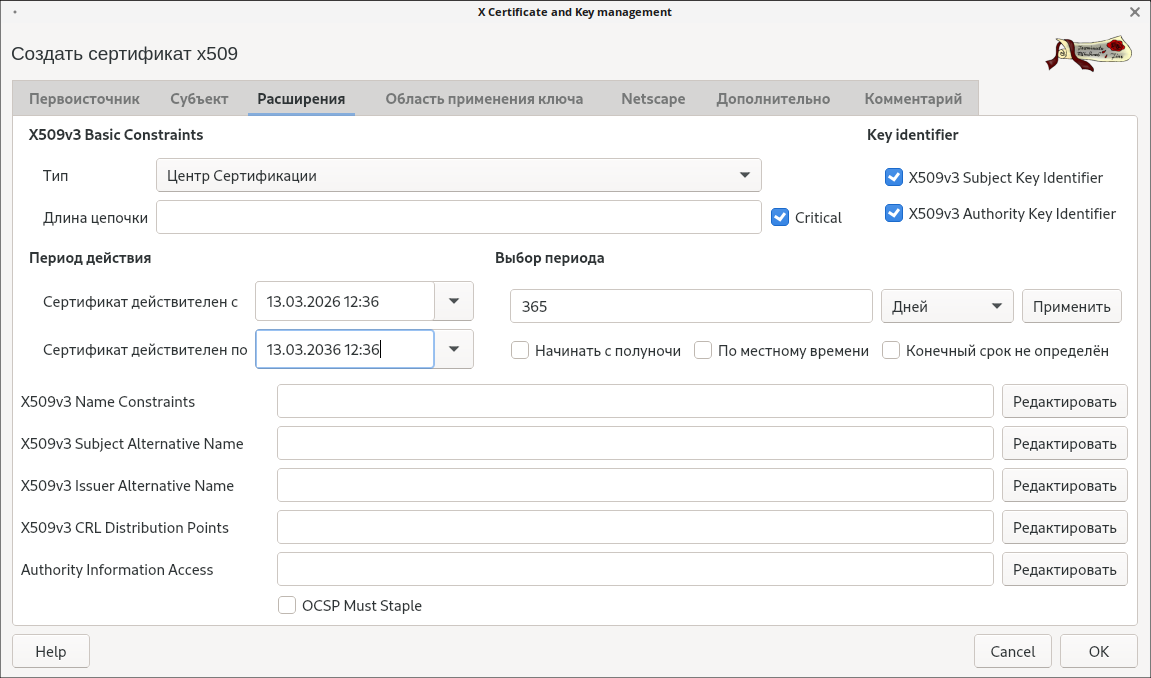

10. Перейдите на вкладку «Расширения».

11. Выберите Тип — Центр Сертификации.

12. Отметьте пункты:

-

Critical,

-

X509v3 Subject Key Identifier,

-

X509v3 Authority Key Identifier.

13. Определите срок действия сертификата (10 лет).

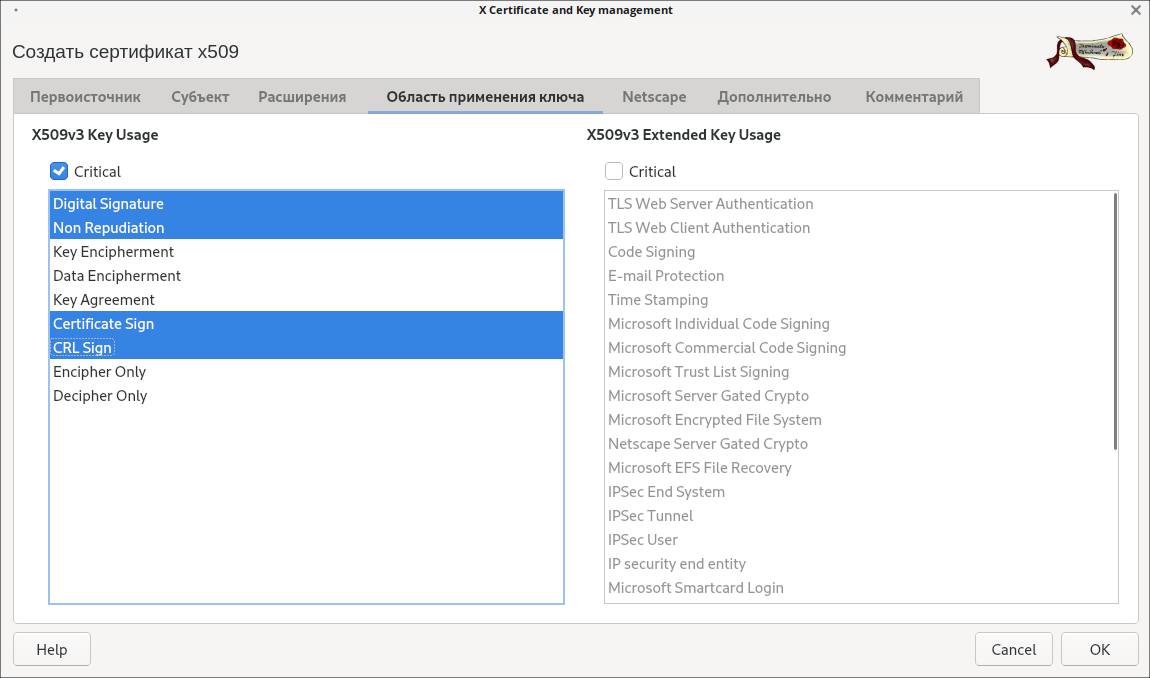

14. Перейдите на вкладку «Область применения ключа».

15. Отметьте пункт Critical, выберите функции Digital Signature, Non repudation, Certificate Sign, CRL Sign.

16. Сохраните созданный сертификат, нажав кнопку «ОК».

Дата последнего изменения: 19.03.2026

Если вы нашли ошибку, пожалуйста, выделите текст и нажмите Ctrl+Enter.